Der Windows Defender ist bei Windows Server 2016 integriert und auch per Default aktiviert. Dieses kann zu Problemen führen, wenn ein weiterer verwalteter Virenscanner installiert wird. Da wohl in den meisten Unternehmen auf einen Virenscanner eines Drittherstellers (Symantec, Kaspersky, TrendMicro, Intel Security, etc) gesetzt wird, ist es sinnvoll den Windows Defender zu deinstallieren.

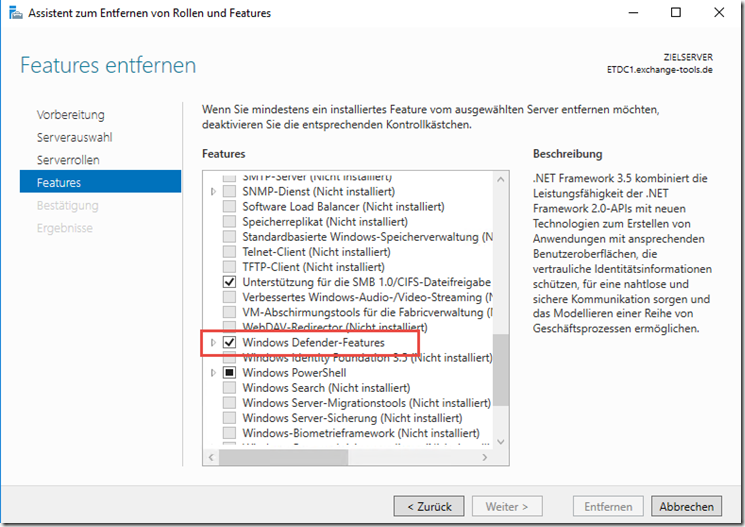

Die Deinstallation kann über den Servermanager durchgeführt werden:

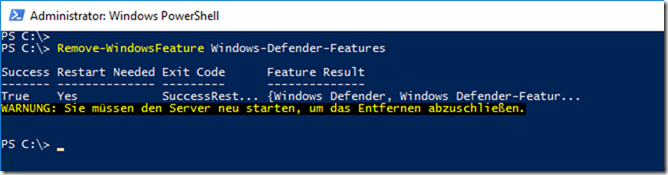

Alternativ lässt sich der Windows Defender auch über die Powershell entfernen:

Remove-WindowsFeature Windows-Defender-Features

Nach der Deinstallation ist ein Neustart des Servers erforderlich.

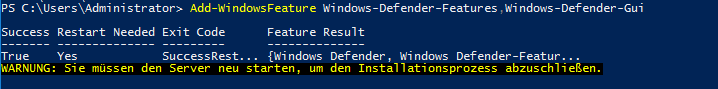

Natürlich lässt sich auf diese Weise der Windows Defender bei Bedarf auch wieder installieren. Die Installation ist ebenfalls via Servermanager oder PowerShell möglich:

Add-WindowsFeature Windows-Defender-Features,Windows-Defender-Gui

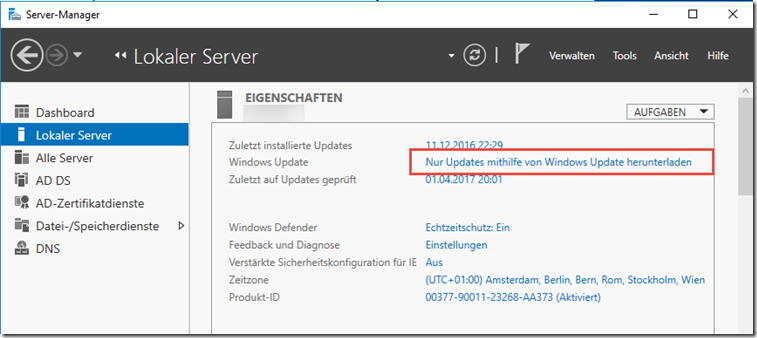

Im Falle eines installierten Windows Defenders werden Signaturupdates nicht automatisch installiert, wenn die Windows Update Einstellungen eine manuelle Installation der Updates vorsehen. Im folgenden Fall werden neue Signaturen nicht automatisch installiert:

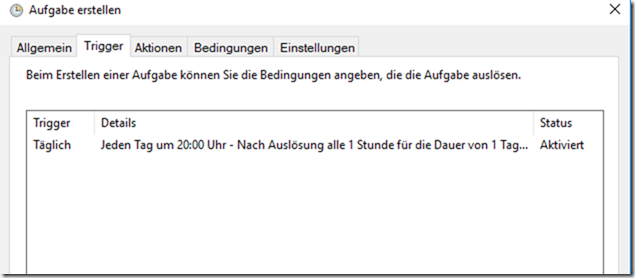

In diesem Fall können Signaturupdates mit einem geplanten Task automatisch installiert werden. Dazu kann eine neue Aufgabe angelegt werden, die stündlich ausgeführt wird:

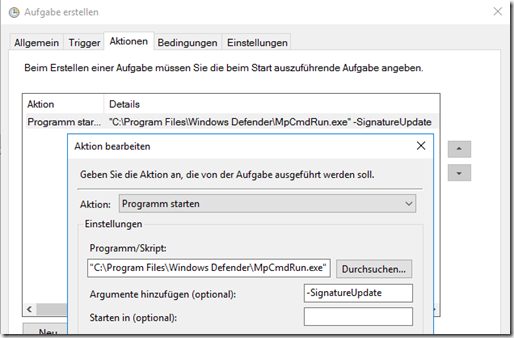

Die Aufgabe startet dann das Signaturupdate mit dem Programm:

„C:\Program Files\Windows Defender\MpCmdRun.exe -SignatureUpdate“

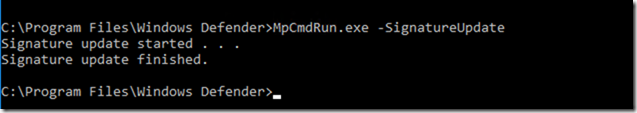

Somit lassen sich auch via Eingabeaufforderung die Updates für Windows Defender installieren:

Alternativ lassen sich die Updates auch via PowerShell ausführen:

Update-MpSignature

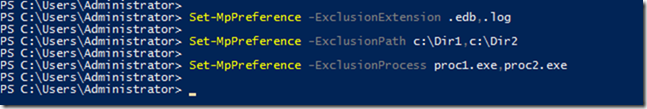

Wenn der Windows Defender eingesetzt wird, sollten unbedingt entsprechende Ausnahmen je nach Anwendung vorgenommen werden um Performanceprobleme zu vermeiden. Ausnahmen lassen sich ebenfalls einfach per PowerShell konfigurieren:

Set-MpPreference -ExclusionExtension .edb,.log Set-MpPreference -ExclusionPath c:\Dir1,c:\Dir2 Set-MpPreference -ExclusionProcess proc1.exe,proc2.exe

Für Exchange Server 2016 habe ich bereits hier ein entsprechendes Script veröffentlicht:

https://www.frankysweb.de/exchange-2016-virenscanner-ausschlsse-script-fr-windows-defender/

Ähnliches gilt natürlich auch für andere Dienste wie zum Beispiel SQL Server.

Zum Schluss noch eine Liste der verfügbaren PowerShell CMDLets für Windows Defender:

- Add-MpPreference

- Get-MpComputerStatus

- Get-MpPreference

- Get-MpThreat

- Get-MpThreatCatalog

- Get-MpThreatDetection

- Remove-MpPreference

- Remove-MpThreat

- Set-MpPreference

- Start-MpScan

- Start-MpWDOScan

- Update-MpSignature

Mit den vorhandenen CMDLets lässt sich auch der Windows Defender entsprechend anpassen und Aufgaben wie automatische Virenscans und Signaturupdates einplanen. Leider mangelt es an einem übersichtlichen Report, aber mit der PowerShell lässt sich dies ebenfalls bewerkstelligen.

Habe mit Trend Micro WFBS 9 und 9.5 bereits gegenteilige Erfahrungen gemacht.

Defender und Trend Micro blockieren sich gegenseitig so stark, dass man sich nicht mal mehr am System anmelden kann. Ein nachträgliches Deaktivieren von Defender per Gruppenrichtlinie bringt auch nichts – nur ein „hartes“ runterlöschen von Trend Micro und anschließend einer Neuinstallation dessen hilft – und natürlich den Defender deaktivieren.

Mit dem neuen Patch für Trend Micro ist zwar angeblich auch der Parallelbetrieb wieder supportet aber ich traue dem Frieden nicht – wer weiß was beim nächsten Update passiert.

Hab gerade mal die Deinstallation per PS probiert. Hat die PS auch gesagt, dass deinstalliert wurde.

Der Dienst läuft aber nach einem Neustart weiter.

Bei den Features steht der Defender weiterhin aktiv und ist ausgegraut. Scheinbar hat MS die Deinstallation mit den letzten Updates verhindert!

Der Windows-Defender kann auch per GPO aktiviert und deaktiviert werden. Zumindestens war dies bei Win 7 bei einigen unserer Umgebung sinnvoll.

Hallo Frank,

der Defender wird als einer der ersten Dienste bei dem Boot-Prozess geladen und scannt dann weitere Dienste / Treiber im Bootvorgang (lange vor der installierten 3rd-Party AV-Lösung). Deswegen halte ich es für keine gute Idee, ihn zu deinstallieren. Ein Parallelbetrieb sollte IMO inzwischen auch problemlos sein (anders als bei Windows 7)

Gruß Boris

der Defender ist extra so konzipiert, dass er neben einem herkömmlichen Virenscanner arbeitet (er deaktiviert die Funktionen, die Komplikationen machen könnten, selbst) – ein Deinstallieren ist also eher kontraproduktiv, oder gibt es gegenteilige Beweise?