Aufgrund dessen, dass viele meiner Kollegen sehr isoliert gebaut haben und auch innerhalb unserer Büroräume der Mobilfunkempfang mehr schlecht als recht ist, war es nötig sich mit Vodafone WiFi-Calling im Zusammenhang mit der Sophos UTM 9 auseinanderzusetzen.

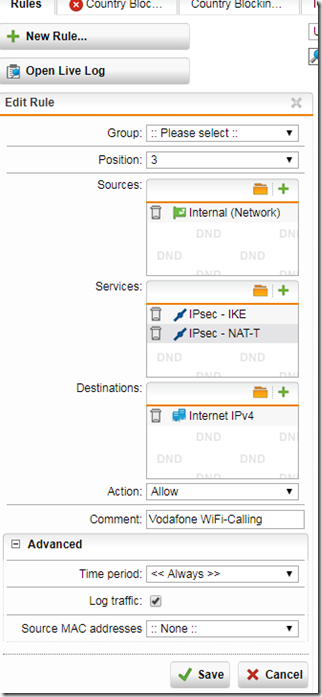

Vodafone nutzt hierbei kein klassisches SIP wie man erst meinen mag. Viel mehr werden die UDP Ports 500 und 4500 genutzt, welche eher im IPsec Bereich zu vermuten sind. Auf meiner privaten UTM9 habe ich das Ganze mal getestet und die Ports ausgehend für mein Subnetz freigegeben:

Dennoch bekam ich aber nicht den typischen Hinweis auf meinem Smartphone.

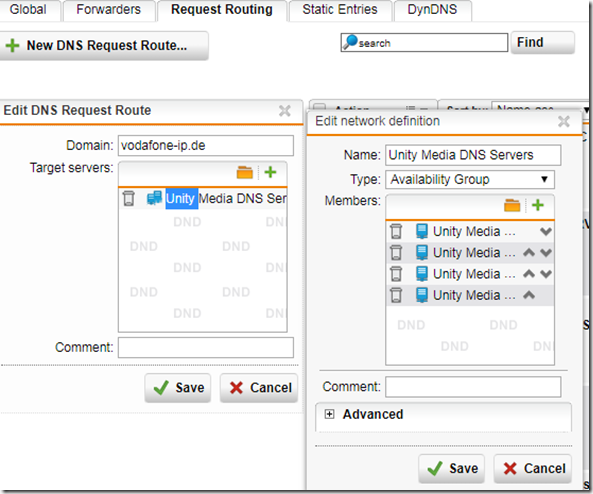

Weitere Recherchen ergaben, dass Vodafone Geoblocking nutzt, um den Service freizuschalten. Da ich die QUAD9 DNS Server nutze, war klar wo der Haase im Pfeffer lag. Nun wollte ich aber nicht das gesamte Netzwerk auf die vom Provider, in meinem Fall Unity Media, zugewiesenen DNS Server leiten. Also musste eine separate DNS Router eingerichtet werden:

Als Domain kommt hier vodafone-ip.de zum Einsatz, auf dem die DNS Anfragen landen. Ich habe hier eine Availability Group mit den 4 mir zugewiesenen DNS Servern von Unity Media eingerichtet.

Und schon kann ich Vodafone WiFi-Calling nutzen.

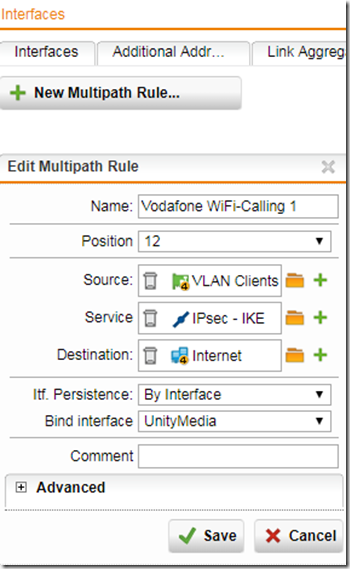

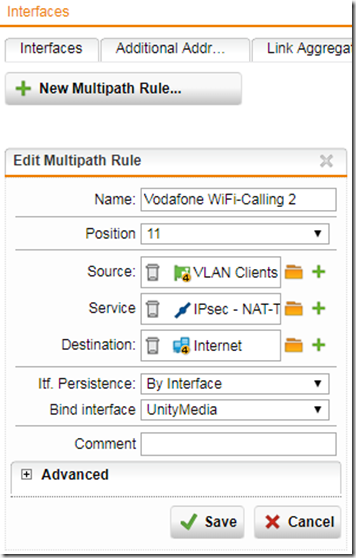

So, nun habe ich das Ganze analog auf unseren UTMs im Unternehmen installiert. Hier haben wir jedoch mehr als einen Internetanschluss. Unsere synchrone Gigabit-Anbindung soll exklusiv den Serverdiensten sowie VPN dienen. Die schwächere asynchrone DOCSIS 3.0 Leitung nutzen wir zum Surfen und als Backup. Nun möchte ich den oben genannten Traffic gerne über die UnityMedia Leitung lenken und muss zusätzlich noch zwei Multipath Rules einrichten und zwar eine für jedes Protokoll. Für Port 500:

Und für Port 4500:

Nun funktioniert WiFi-Calling auch im Unternehmen.

Wichtig hierbei zu wissen ist, dass die Technologie nicht mit einer aktivierten UltraCard funktioniert!

Wir haben heute mal den Spaß bei uns zum Laufen gebracht.

Unser Bind9 macht das nun über einen „additional forward“:

zone „3gppnetwork.org“ {

type forward;

forwarders {217.237.150.188; 217.237.151.142;};

forward only;

};

Wer jetzt nicht TCOM-Kunde ist, fragt z.B. 54.93.169.181 (Amazon in FFM)

Hallo zusammen,

vielen Dank für den Beitrag. Hat mir eben viel Zeit gespart. Besagtes Problem herrschte in einem Kunden-Netz. Ich darf mit meinem Handy da rein und habe mich gewundert, wieso E-Plus funktioniert, Vodafone jedoch nicht.

Ergebnis: Vodafone mag die Google-DNS-Server nicht. DNS-Anfrage-Route für vodafone-ip.de erstellt mit Weiterleitung zu den Vodafone-DNS-Servern (ist auch ein VDF-Anschluss) und zack, war auch WifiCalling für Vodafone verfügbar.

Ergänzung zum Beitrag: WifiCalling geht mittlerweile auch mit UltraCard’s.

Toller Beitrag und sehr hilfreich.

Bezüglich: „Als Domain kommt hier vodafone-ip.de zum Einsatz, auf dem die DNS Anfragen landen. Ich habe hier eine Availability Group mit den 4 mir zugewiesenen DNS Servern von Unity Media eingerichtet.“

Weißt jemand, welche Domain die Telekom hierfür nutzt, damit ich die DNS Anfragen entsprechend zuweisen kann? Generell nutzen wir auch nicht die DNS Server unserer Internetprovider.

Vielen Dank vorab!

Ich hatte bei mir mit Wifi Calling mit Vodafone zusätzlich zu dem Thema mit dem DNS auch noch Probleme, dass ich Timeouts hatte:

Ich musste bei meinem Router (LANCOM 1781EF+) das Timeout für NAT Verbindungen hoch schrauben, damit ich nach längerer Zeit im WLAN noch angerufen werden konnte. Das Problem trat bei mir mit Vodafone und Telekom auf.

Mehr Infos hier:

http://ntankl3.de/wifi-calling-und-angerufen-werden-timeout/

Leider hat dieses Konzept einen Schwachpunkt, wobei ich ad hoc auch noch keine bessere Lösung dafür habe.

Die Nutzung der UTM als DNS Resolver mag für die eigenen Smartphones in der Firma noch ok sein, bei einem Gastnetzwerk sehe ich hier Probleme. Somit veröffentlicht man unwillkürlich die DNS Zone der internen Domain, denn dies wird wohl bei den meisten die UTM auflösen können. Sicherlich kommt dann immernoch die Network Protection. Es ist kein riesiges Problem, aber doch irgendwie unschön. Vielleicht irre ich auch, da ich selbst noch kein WLAN mit der UTM mache.

Vielleicht gibts ja Meinungen dazu.

Best

Alex

Im Prinzip ist VoWiFi, ebenso wie VoLTE und ViLTE (Videotelefonie) und RCS Unversal Profile (SMS-Nachfolger) ein Standard der GSMA. Obwohl fast jedes aktuell iOS- oder Android-Smartphone die Voraussetzungen dafür mitbringt braucht es, neben dem Netzbetreibersupport (was VoWiFi angeht in DE bisher Telekom und Vodafone, o2 weiß ich nicht genau, war in Vorbereitung) meist auch eine Zertifizierung und u.U. eine angepasste Firmware für jedes einzelne Gerät. Man kann hoffen, dass das in Zukunft nicht mehr so sein wird, aber Stand heute ist es so.

Die Telekom pflegt hier eine Liste, die aber nicht vollständig ist. Das Pixel von Google wird z.B. unterstützt, ist aber nicht aufgeführt: https://www.telekom.de/hilfe/mobilfunk-mobiles-internet/wlan-call/voraussetzungen/liste-smartphones-wlan-call?samChecked=true

„Unsere synchrone Gigabit-Anbindung soll exklusiv den Serverdiensten sowie VPN dienen. Die schwächere asynchrone DOCSIS 3.0 Leitung nutzen wir zum Surfen und als Backup.“

Du meinst doch sicher symmetrische und asymmetrische Leitungen, richtig?

@Christoph

Guck mal hier: https://goo.gl/GFt8jJ

@Dominik

Selbiges gilt auch für die Google DNS Server ;)

Oh mein Gott, was hatte ich mit diesem Wifi Calling bei uns in der Firma bereits einen Spaß.

Wir nutzen das ganze bei der Telekom, Endgeräte meist iPhones.

An unserer UTM hängen aktuell drei WAN-Leitungen, zweimal ADSL, einmal SDSL.

Auf die Idee, dass es an einem Geolocking liegen könnte, warum das ganze mal funktioniert und mal nicht bin ich nie gekommen.

Werd gleich morgen mal die hinterlegten DNS-Server checken…

Hallo Sebastian,

Vielen dank für das tolle Howto.

Ist ja abgefahren, das WiFi calling eigentlich ipsec ist :D

Hast du vielleicht auch eine Quelle an der Hand, welche Smartphones wifi calling unterstützen, vor allem im Android Bereich?

Das wäre super, vielen Dank!

Viele Grüße aus Nürnberg,

Christoph.