Ich habe mich mal wieder etwas aufs Glatteis führen lassen. Ich hatte ein Update für Exchange installiert, als kurze Zeit später die Outlook App für iOS und Android den Dienst einstellte. Die App synchronisierte keine Daten mehr, Fehlermeldungen gab es keine. Da ich kurz vorher ein Update vorgenommen habe, hatte ich dieses zuerst in Verdacht. Nach einigem Gewühle in den Exchange Logs, ist mir dann allerdings aufgefallen, dass überhaupt keine Verbindung der Outlook App am Exchange Server ankommt.

Daraufhin habe ich die Logs der Webserver Protection der Sophos UTM kontrolliert. Hier wurde ich dann fündig.

Wie man hier sehen kann, stellt die Outlook App die Verbindung zu Exchange nicht direkt her, sondern geht den Umweg über Server im Internet (srcip=“23.101.75.158″). Hier der entsprechende Auszug aus dem Log der UTM:

2018:05:12-22:45:51 utm httpd: id=“0299″ srcip=“23.101.75.158“ localip=“192.168.10.106″ size=“236″ user=“-“ host=“23.101.75.158″ method=“POST“ statuscode=“403″ reason=“dnsrbl“ extra=“Client is listed on DNSRBL black.rbl.ctipd.astaro.local“ exceptions=“SkipURLHardening“ time=“1029″ url=“/Microsoft-Server-ActiveSync“ server=“mail.frankysweb.de“ port=“443″

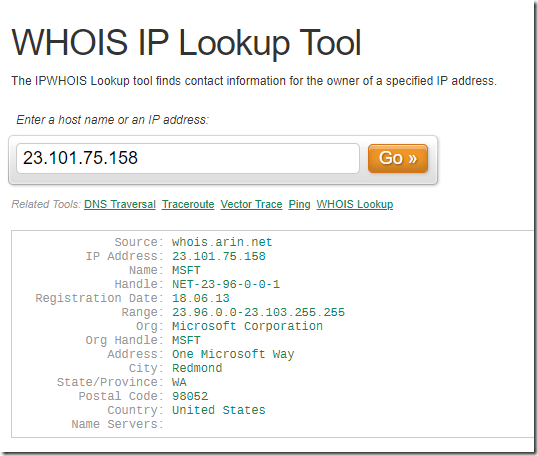

Die IP 23.101.75.158 gehört Microsoft und im ganz speziellen wohl zum “Outlook cloud service”:

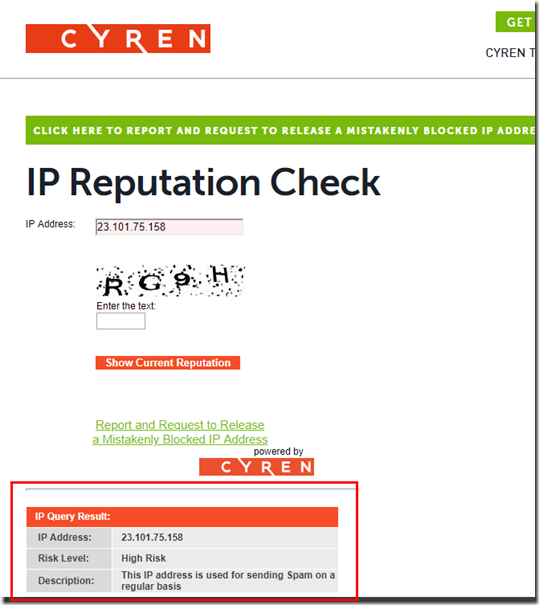

Leider steht genau diese IP auf Cyren Blacklist, welche auch von der Sophos UTM verwendet wird:

Hier gibt es nähere Informationen zum “Outlook cloud service” und wie die Authentifizierung abläuft:

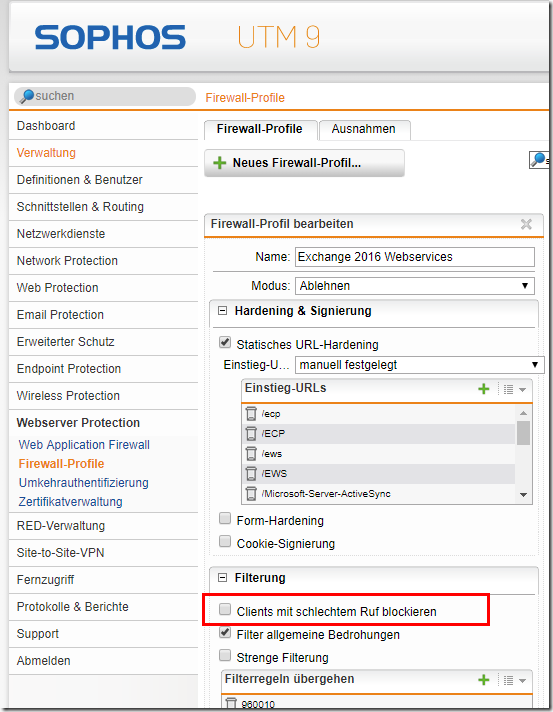

Nun wird Microsoft sicher nicht nur diese einzige IP für den Verbindungsaufbau nutzen, daher musste ich die Option “Clients mit schlechtem Ruf blockieren” im Firewall Profil der UTM abschalten:

Die Blacklisten werden somit nicht mehr geprüft und die Outlook App funktioniert wieder. Soweit mir bekannt ist, gibt es keine Möglichkeit eine Whitelist für IPs an der UTM zu pflegen.

Persönlich wäre es mir lieber, wenn die App die Verbindung direkt zu Exchange herstellen würde, ohne Umwege. Lieder gibt es aber keine Option dies zu unterbinden, bei der Benutzung der Outlook App muss man also weiterhin darauf vertrauen, dass Microsoft keinen Mist mit den Login Daten baut.

Ich habe das outlook app gernau aus diesem Grund verbannt.

Seither nutze ich auf meinem Adroid Gerät NINE Mail. Das App ist super und hat auch den Kalender dabei. Das App kostet zwar etwas, dies Lohnt sich aber imho.

Nicht nur die IPV6-LTE…

Bei den V4 Verbindungen scheinen laut Sophos auch einige Blödsinn zu treiben…

Das Problem hatten wir auch schon. Das mit dem „schlechten Ruf blockieren“ hat uns vor allem bei IPV6-LTE Verbindungen Probleme gemacht. Viele dieser Gateways von Providern sind auf der Blacklist.

Hallo Frank,

das ist auch bei uns der Grund diese Apps (ist ja nicht die einzigste) zu verbieten und auf MDM zu gehen. Für die, bei denen es sich nicht lohnt (wie bei uns), ist die App „Nine Email and Calender“ zu empfehlen. Für schmales Geld kann hier eine perpetual Lizenz erworben werden und die App macht nen guten eindruck.

Hoi.

Das ist genau das Thema, wegen dem wir einmal Kontakt hatten @Frank.

Ich habe es mittlerweile so gelöst:

Eine Ausnahme Firewall Regel in der WAF (aktiv für die Exchange Dienste außer Autodiscover) für „blockiere Clients mit schlechten Ruf“ für folgende Quell-IPs:

Microsoft_Azure_13.79.169.177

Microsoft_Azure_13.79.171.207

Microsoft_Azure_13.79.172.49

Microsoft_Azure_40.68.212.59

Dazu habe ich bei den WAF Firewall Profilen für rein das Autodiscover Profil die Prüfung für „Clients mit schlechten Ruf blockieren“ ganz entfernt.

Damit fahren wir hier bisher ganz gut.

Hm, soviel Vertrauen kann mann doch gar nicht haben ;)

Ich habe die App von Anfang an geblockt.

Hi,

für mich persönlich gibt es leider wenig Alternativen, die eingebaute iOS Mail App finde ich nicht so toll, die iOS Outlook App finde ich allerdings ganz nett und nutze sie gerne. Der Umweg über die Cloud stammt ja noch aus der Zeit als Acompli die App entwickelt hat, damals waren es, glaube ich, auch noch Server die bei AWS gehostet wurden. MS hat dann irgendwann Acompli gekauft, aber leider das Prinzip beibehalten. Leider heißt es hier also, App blocken oder in den sauren Apfel beißen. Jeder Office 365 Kunde braucht sich diese Frage allerdings nicht zu stellen (Jeder Windows 10 Nutzer, wahrscheinlich auch nicht :-) )

Gruß,

Frank

@Stefan Seidl

Du kannst die App direkt in Exchange blockieren:

https://practical365.com/exchange-server/block-quarantine-outlook-ios-android-app-exchange-server-office-365/

Machen wir seit Anfang an so und bisher keine Beschwerden gegeben. :-)

das ist aber doch seit anfang an bekannt das die outlook app sich nicht direkt verbindet :(

somit wärs eigtlich richtig diese per richtlinie zu verbieten(im bezug auf datenschutz!! ;) )

Hallo Frank,

und genau aus diesem diesem Grund bin ich der Ansicht man sollte die Outlook Android App in Unternehmen verbieten und absichtlich an der Firewall / Reverse Proxy blockieren.

Es ist einfach eine Frechheit von Microsoft, Outlook for Android über einen eigenen Cloud „Caching-service“ laufen zu lassen.

Erstaunlich an der Sache finde ich jedoch, wie viele Unternehmen / User dieses app Verhalten nicht weiter interessiert.

LG Kevin