Das CERT-Bund warnt auf X vor mehr als 15000 Exchange Server in Deutschland, welche mit mindestens einer Sicherheitslücke offen aus dem Internet erreichbar sind. Teilweise werden die Sicherheitslücken auch bereits aktiv ausgenutzt.

Im März 2024 hatte das BSI bereits vor 17000 Exchange Servern gewarnt welche offen aus dem Internet erreichbar sind und bekannte Schwachstellen enthalten.

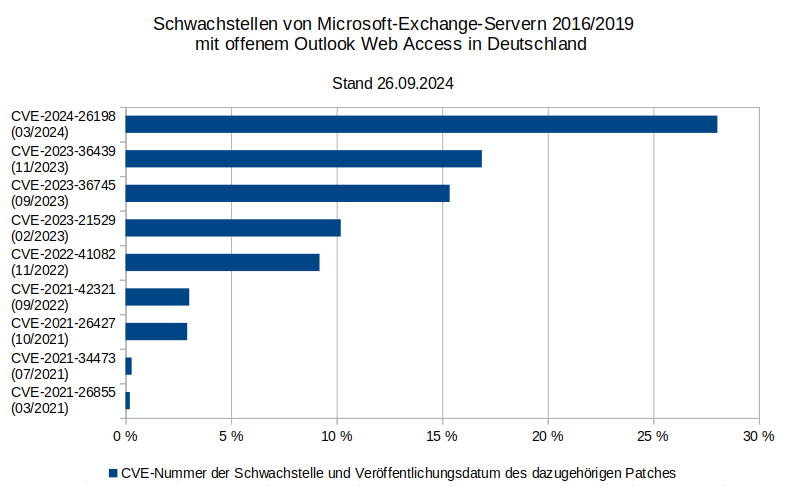

Die meisten Server sind dabei für die Schwachstelle CSV-2024-26198 anfällig, danach kommen CVE-2023-364439 und CVE-2023-36745. Während die meisten Server gegen eine Schwachstelle aus dem Jahr 2024 anfällig sind, sind auf Platz 2 und 3 Schwachstellen aus dem Jahr 2023:

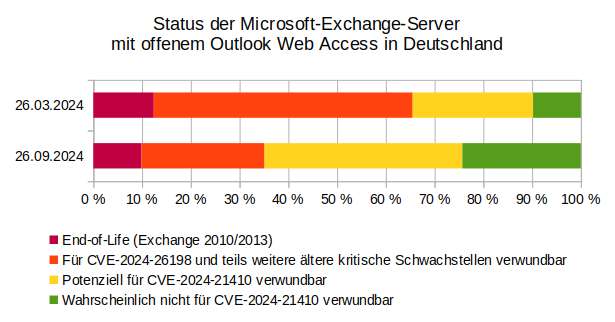

In gut einem halben Jahr hat sich diese Anzahl also nur um gut 2000 Server reduziert, da stellt sich die Frage, warum es noch so viele Exchange Server gibt, welche nicht auf dem aktuellen Patchlevel sind. Das aktuelle CU 14 für Exchange 2019 stammt aus dem Februar 2024 und das zugehörige SU aus dem April 2024. Eigentlich hat man also schon gut 5 Monate Zeit gehabt die Updates zu installieren.

Vielleicht wissen die meisten Firmen nicht, dass dringend Updates für die Exchange Server installiert werden sollten?

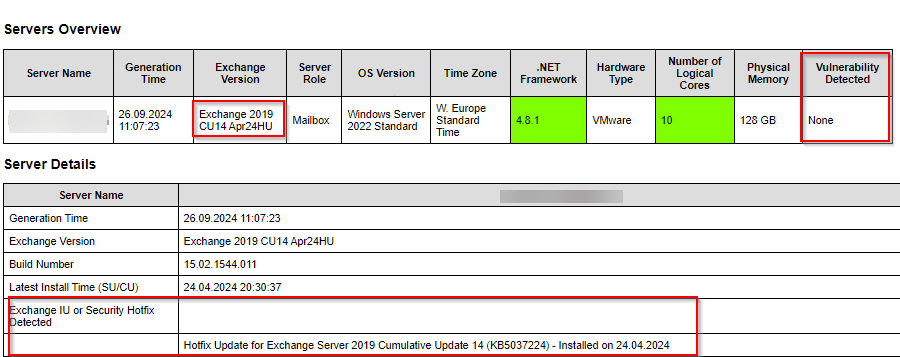

Der Exchange Health Checker ist die einfachste Möglichkeit um einen Überblick über den Update Stand und weitere Sicherheits- sowie Konfigurationsprobleme zu erhalten. Der Exchange Health Checker kann hier runter geladen werden:

Der Health Checker kann danach in einer administrativen Exchange Management Shell ausgeführt werden:

.\HealthChecker.ps1Danach kann eine HTML Ausgabe des Berichts erzeugt werden:

.\HealthChecker.ps1 -BuildHtmlServersReportGleich in den ersten Zeilen steht, ob man tätig werden muss. Wenn die Spalte „Vulnerability Detected“ rot angezeigt wird, ist in jedem Fall estwas nicht in Ordnung. Im weitern Bericht wird dann auch erklärt und häfig sogar mit einem Link erklärt was das Problem ist.

Die 17000 Server aus der Meldung im März entsprachen übrigens 37% aller öffentlich erreichbaren Exchange Server in Deutschland. Somit müsste es in Deutschland ungefähr 45000 Exchange Server geben, das ist schon keine ganz kleine Anzahl wie ich finde. Leider sind so viele öffentlich erreichbar und bekannt verwundbare Exchange Server auch keine kleine Zahl.

Falls dieser Beitrag von Leuten mit veralteten Exchange Servern gelesen wird, dann schreibt mir doch bitte mal eine Nachricht über das Kontaktformular, mich würden da die Hintergründe interessieren und vielleicht kann ich ja auch etwas weiter helfen.

Hier auf dem Blog gibt es auch eine Übersicht mit den jeweils aktuellen Exchange Server Versionen:

Zusätzlich könnt ihr euch auf der Seite auch für den Sicherheitsupdate Newsletter anmelden. Ich schicke euch dann eine Mail, wenn es ein neues Sicherheitsupdate für Exchange Server gibt.

Erschreckend ist doch auch, das noch ca. 10% aller Exchangeserver Uraltversionen (2010/2013) sind, die schon lange keine Updates mehr bekommen.

Da sollte man die Leute mal fragen, warum die noch solche Uraltversionen nutzen.

Na vermutlich wird hier Geld keine ganz untergeordnete Rolle spielen. Exchange 2010 war im Vergleich zu Office 365 und selbst Exchange 2019 noch relativ günstig für kleine Unternehmen zu bekommen. Ein Upgrade wurde dann aus Kostengründen nicht mehr durchgeführt.

Ich habe eine grundsätzliche Frage zum HealthChecker. Im meinem Bericht wird TLS 1.3 als enabled angezeigt, was richtig ist. Aber in ROT. Wieso? Hätte ich TLS 1.3 nicht aktivieren dürfen?

Exchange 2019 unterstützt bisher kein Tls 1.3 und deswegen soll man es deaktivieren. Ab cu15 wird er auf win 2022 und 2025 Tls 1.3 unterstützen.

Das hab ich offenbar überlesen. Danke für die Info.

Das würde mich auch interessieren. Ich vermute es ist eine Mischung aus:

– Die Geschäftsleitung hält Updates für überbewertet (Downtime, kostet nur Geld)

– Weil der ITler gegangen ist, wurde die Wartung wurde von irgendeinem Angestellten übernommen, der dank der Doku das Exchange Admin Center finden konnte, auf der er fortan Postfächer anlegt und löscht.

– Es ist ein zuständiger ITler am Werk, der das aus sonstigen Gründen vernachlässigt. (Fehlendes Wissen, keine Lust, ich weiß es nicht…. )

37% ist aber wirklich eine ziemlich heftig hohe Zahl. Ich hätte eher was bei 10% vermutet.

Ich betreue einige von den ungepatchten bzw. von den 2000 stk die jetzt wieder aktuell sind. Bei allen Exchange Servern die ich in den letzten 5 Jahren so gesehen habe war einfach niemand vor Ort der wusste was er tut. Sie wissen nicht wie man Exchange migriert, sie kennen das System mit den CUs nicht, usw. Das größte Hindernis ist aber die Angst dass es nach einem Update nicht mehr funktioniert und sie nicht wissen warum. Verständlich, keine Mails bekommen gleicht einem Produktionsausfall und wie wir alle wissen gibt es manchmal schon seltsame Exchange Probleme, vor allem wenn die initiale Konfiguration schon nicht gepasst hat.

Dann vergeht sehr viel Zeit bis jemand externes eingekauft wird der schon mehr als einen Exchange gesehen hat, vielleicht weil sie sparen wollen, oder weil die ITler vor Ort zu Stolz sind. Und dann stehen wir da, vor einem Exchange 2010 der das letzte Update vor X Jahren gesehen hat.

Ich bin froh drüber, so gibt es immer was zu tun :)