In diesem HowTo beschreibe ich, wie eine Interne Zertifizierungsstelle installiert wird und wie man ein SAN-Zertifikat für Exchange ausstellen lassen kann. Dieses HowTo ist nicht für eine produktive Umgebung gedacht. Die Implementierung einer Zertifizierungsstelle muss sorgfältig geplant werden.

In meiner Testumgebung habe ich dazu 2 Windows Server 2008 R2 Enterprise installiert, 1 DC + CA und ein Exchange Server 2010.

Es gibt zu beachten das nicht alle Funktionen der Zertifizierungsstelle zur Verfügung stehen, wenn die CA auf Server 2008 R2 Standard installiert wird. Dieses HowTo gilt also nur für Zertifizierungsstellen die auf Windows Server 2008 R2 Enterprise laufen.

Eine entsprechendes HowTo für Server 2008 R2 Standard CAs ist in Arbeit.

Installation der Zertifizierungsstelle

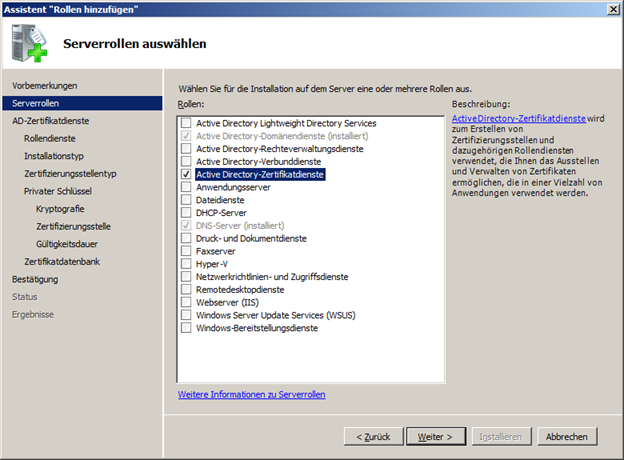

Zuerst installieren wir die Zertifizierungsstelle auf einem geeigneten Server, für eine Active Directory integrierte Zertifizierungsstelle (CA) muss der Server Mitglied des Active Directorys sein. Über den „Server Manager“ kann die Rolle „Active Directory-Zertifikatsdienste“ hinzugefügt werden

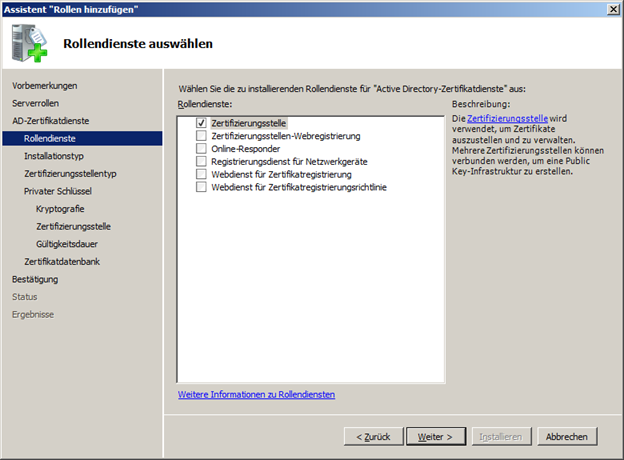

Das Hinzufügen der Rolle wird mit „Weiter“ bestätigt, dann werden die Rollendienste ausgewählt, uns reicht hier „Zertifizierungsstelle“

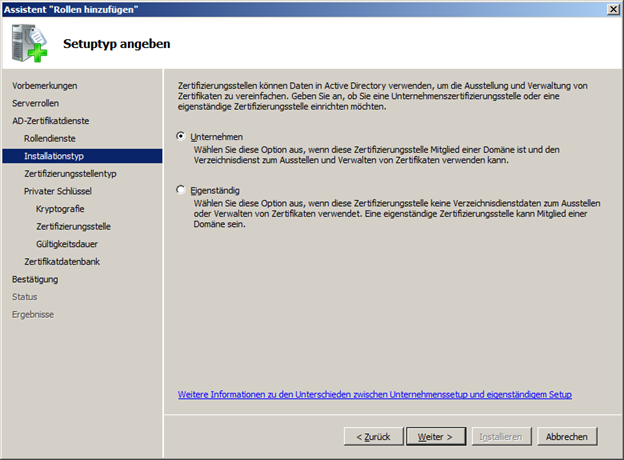

Bei dem Installationstyp wählen wir „Unternehmen“ aus, so wird die CA in das Active Directory integriert, das macht es beim Ausstellen der Zertifikate später einfacher

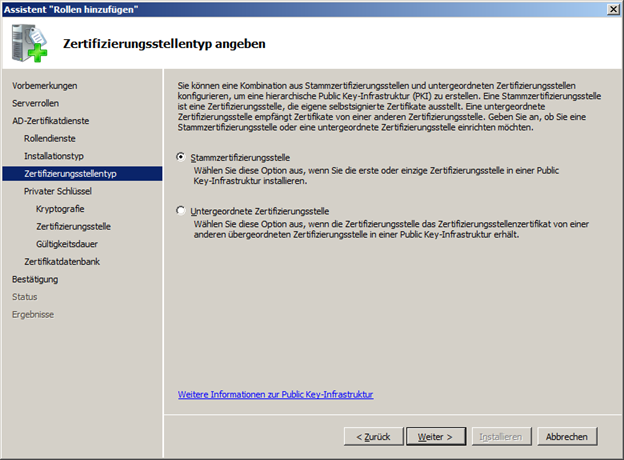

Als nächstes wird der Zertifizierungsstellentyp festgelegt. Da dies unsere eigene Root-CA werden soll (im Zertifikatspfad ist diese CA die höchste Instanz) wählen wir hier „Stammzertifizierungsstelle“

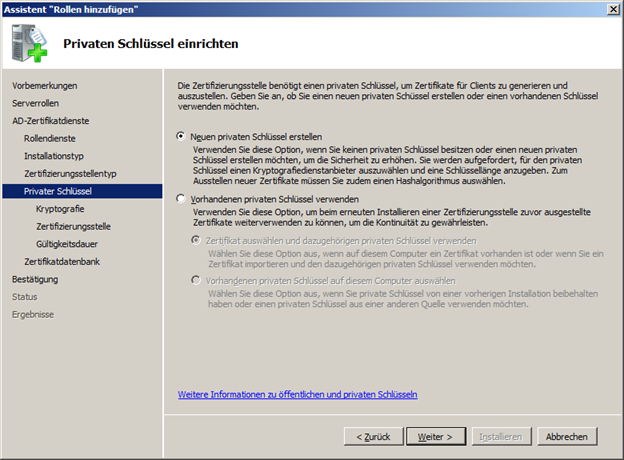

In darauf folgenden Dialog erstellen wir einen „neuen privaten Schlüssel“

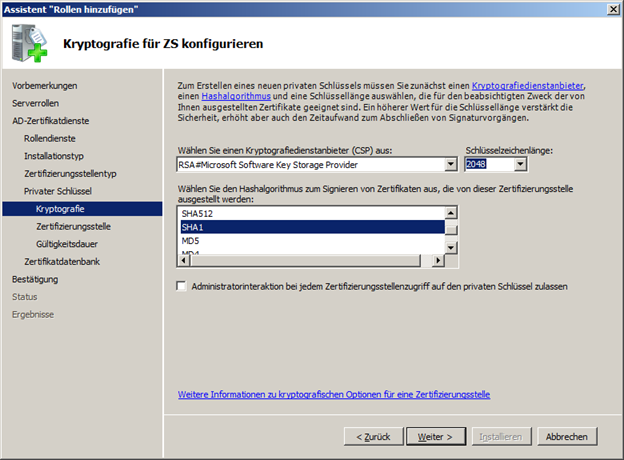

Hier wird es ein bisschen interessant, ich habe hier beschrieben, dass ältere Smartphones Probleme haben, einen neueren Hashalgorithmus zu verarbeiten als SHA1, daher empfehle ich an dieser Stelle SHA1 zu wählen. Allerdings kann der Hashalgorithmus später nicht mehr geändert werden. Man sollte sich an dieser Stelle also im Klaren sein, was man auswählt.

Update: SHA1 wird ab dem 01.01.16 nicht mehr als Signaturhashalgorithmus unterstützt. Hier sollte besser gleich SHA256 gewählt werden.

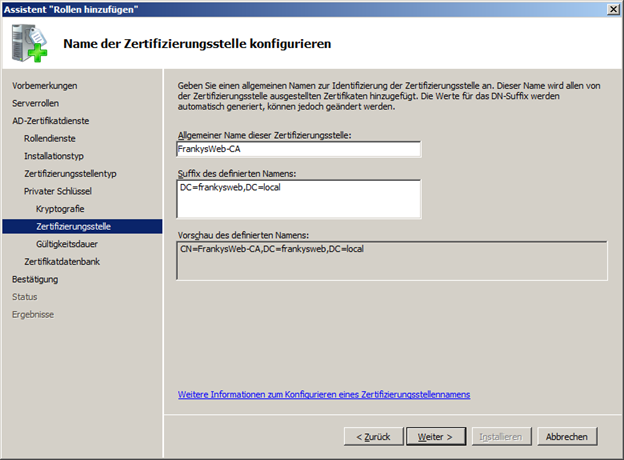

Im nächsten Dialog geben wir der CA einen aussagekräftigen Namen. Ich rate davon ab, den Servernamen in den Namen der CA mit auszunehmen, der Name der CA kann nicht geändert werden, aber evtl. möchte man die CA irgendwann einmal migrieren.

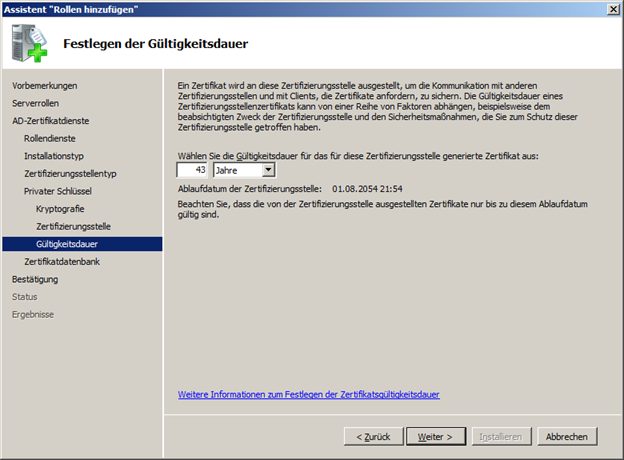

Kommen wir zur Gültigkeitsdauer, 5 Jahre Gültigkeit für das Zertifikat der Root-CA halte ich persönlich für etwas zu gering. Zwar ist es einfach das Zertifikat später zu verlängern, aber alle Clients, die nicht Mitglied der Domäne sind erhalten nicht automatisch das aktualisierte Zertifikat. Da ich nicht in 5 Jahren alle Smartphones mit neuem Zertifikat bestücken möchte, wähle ich hier eine höhere Gültigkeit (Ich nehme da immer die Restjahre bis zur Rente + 5, da man nie wissen kann wie lange man noch arbeiten muss J) Ich wähle also 43 Jahre L

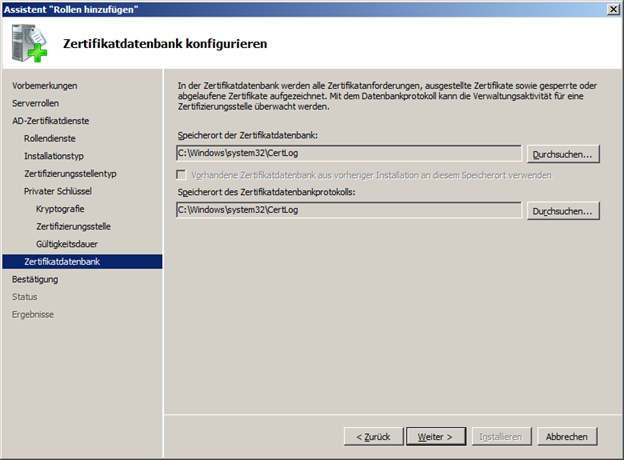

Den Pfad der Datenbank belasse ich den Standardpfaden. Wer möchte kann diese natürlich anpassen

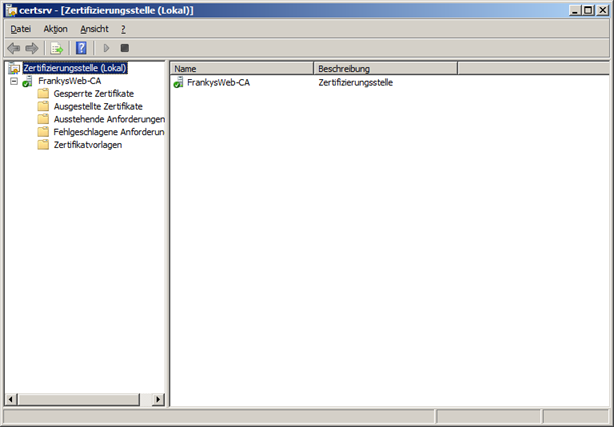

Nach dem wir alle Informationen angegeben haben wird die CA installiert. Nach dem die Installation durchgelaufen ist, öffnen wir die Konsole „Zertifizierungsstelle“ und passen die Zertifikatsvorlage an.

Anpassen der Zertifikatsvorlage für Exchange SAN Zertifikate

Über „Verwaltung“ findet sich nun der Punkt „Zertifizierungsstelle“, diese Konsole starten wir nun.

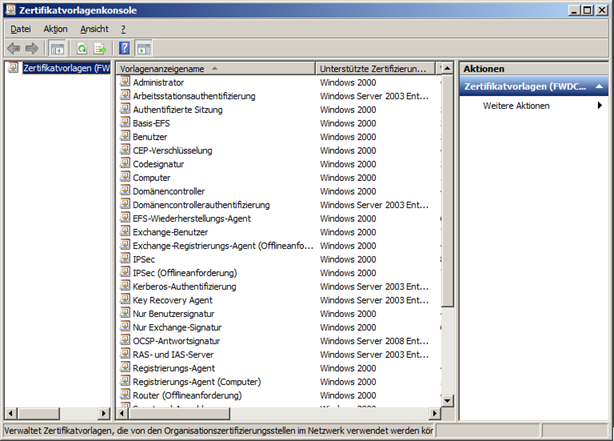

Mit einem Rechtsklick auf „Zertifikatvorlagen“ öffnen wir das Kontextmenü und klicken auf „Verwalten“. Damit öffnen wir die Konsole „Zertifikatsvorlagen“.

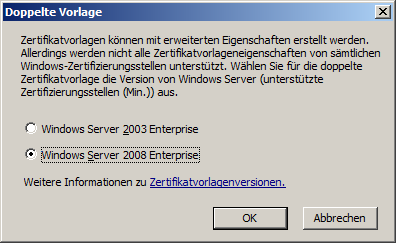

Wir suchen uns nun die Vorlage „Webserver“ und klicken sie wieder mit Rechts an und erstellen eine „Doppelte Vorlage“. Als Eigenschaft können wir in unserem Fall „Windows Server 2008 Enterprise“ wählen.

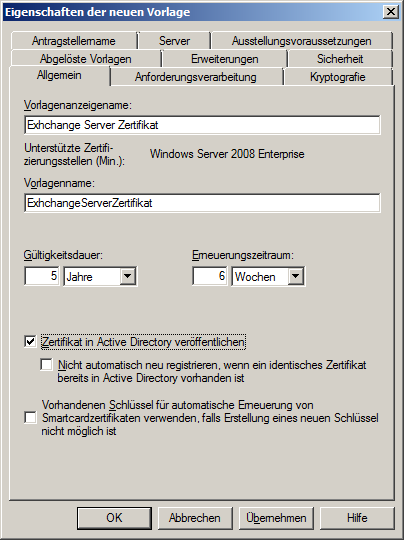

Jetzt öffnen sich die Eigenschaften der Zertifikatsvorlage, hier müssen wir ein paar Anpassungen vornehmen. Auf dem Reiter „Allgemein“ legen wir zunächst den Vorlagenanzeigennamen und die Gültigkeit fest. Als Name gebe ich „Exchange Server Zertifikat“ an und als Gültigkeit 5 Jahre. Zusätzlich setze ich den Haken bei „Zertifikat im Active Directory veröffentlichen“, damit ist gewährleistet das Exchange sein Zertifikat selbstständig erneuern kann, wenn es abläuft.

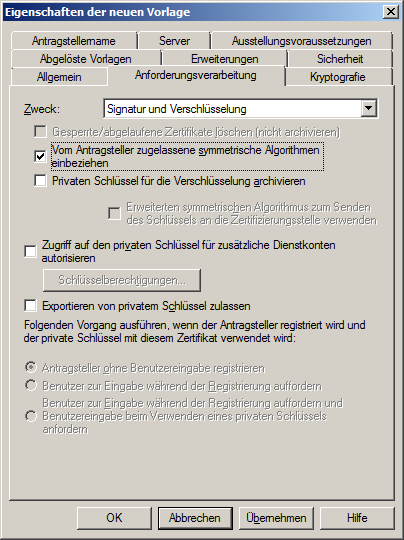

Auf dem Reiter „Anforderungsverarbeitung“ setzen wir den Haken bei “ Vom Antragssteller zugelassene symmetrische Algorithmen einbeziehen“ da wir ein SAN-Zertifikat erstellen möchten.

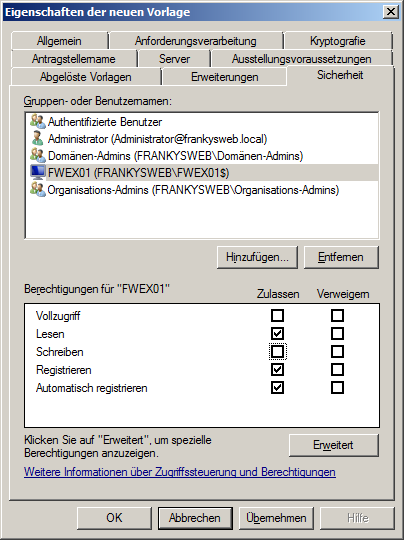

Auf dem Reiter „Sicherheit“ geben wir zunächst uns selbst die vollen Berechtigungen auf der Vorlage, zusätzlich tragen wir das Computer Konto oder eine Gruppe welche die Computer Konten der Exchange Server enthält mit ein

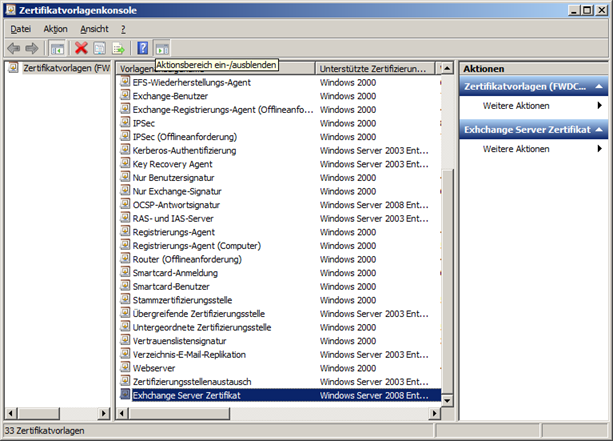

Die Eigenschaften der Vorlage können wir jetzt mit OK schließen, in der „Zertifikatsvorlagenkonsole“ sollten wir nun unsere neue Vorlage mit dem Namen „Exchange Server Zertifikat“ angezeigt bekommen.

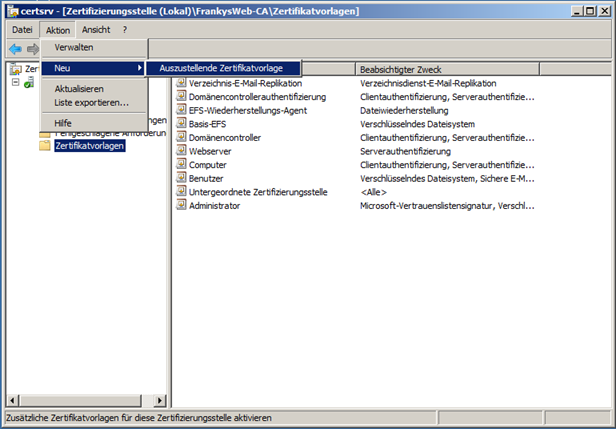

Die „Zertifikatsvorlagenkonsole“ können wir nun ebenfalls schließen. Jetzt sollten wir wieder die Konsole „Zertifizierungsstelle“ sehen. Unter dem Menüpunkt „Aktion“ wählen wir jetzt „Neu“ und dann „Auszustellende Zertifikatsvorlage“ aus

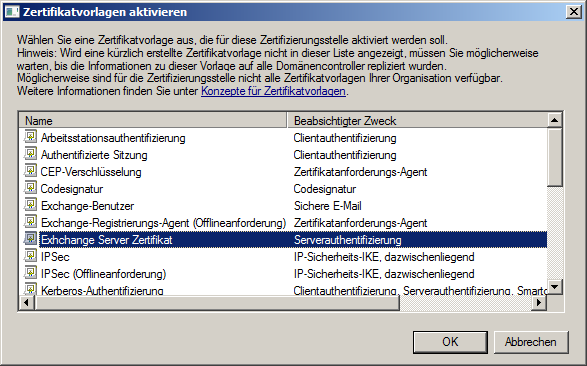

In der Liste „Zertifikatsvorlagen aktivieren“ wählen wir nun unsere eben erstellte Vorlage „Exchange Server Zertifikat“ aus und bestätigen mit „OK“

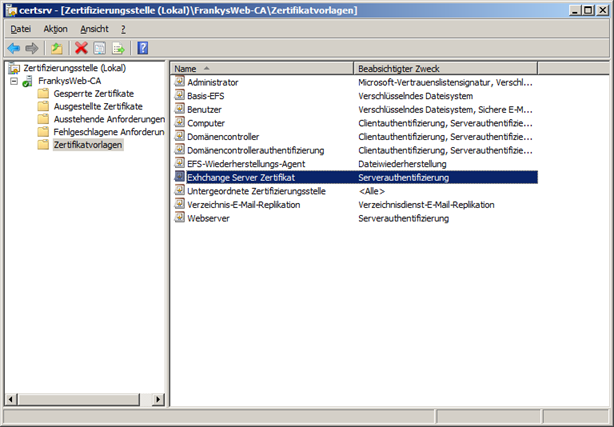

In der Konsole „Zertifiezierungsstelle“ wird nun die neue Vorlage angezeigt

Die Konsole kann nun geschlossen werden. Weiter geht es auf dem Exchange Server. Dort beantragen wir nun ein neues Zertifikat.

Beantragen eines SAN-Zertifikats für Exchange

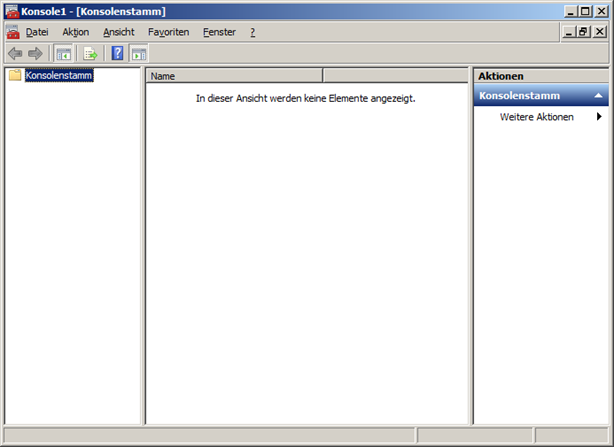

Auf dem Exchange Server müssen wir zunächst eine MMC mit dem Snap-In „Zertifikate“ öffnen um ein neues Zertifikat zu beantragen. Also auf „Start“ und dann auf „Ausführen“ klicken. In dem neuen Fenster dann „mmc.exe“ eintippen und bestätigen

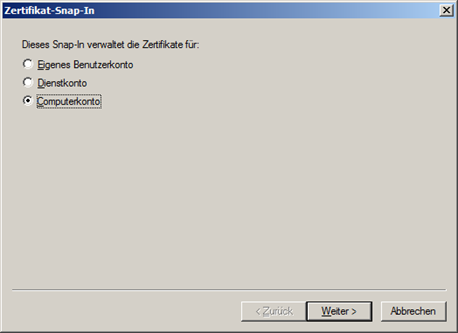

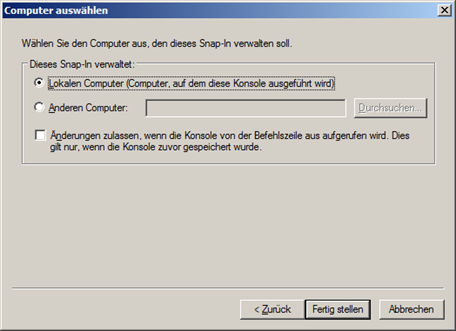

Es öffnet sich eine leere Konsole. Unter „Datei“ -> „Snap-In hinzufügen/entfernen“ wählen wir aus der Liste der verfügbaren Snap-Ins „Zertifikate“ aus und fügen es zu „Ausgewählte Snap-Ins“ hinzu. Es öffnet sich ein Dialog der abfragt welche Zertifikate wir verwalten möchten, wir wählen „Computerkonto“ und danach „Lokalen Computer“ aus.

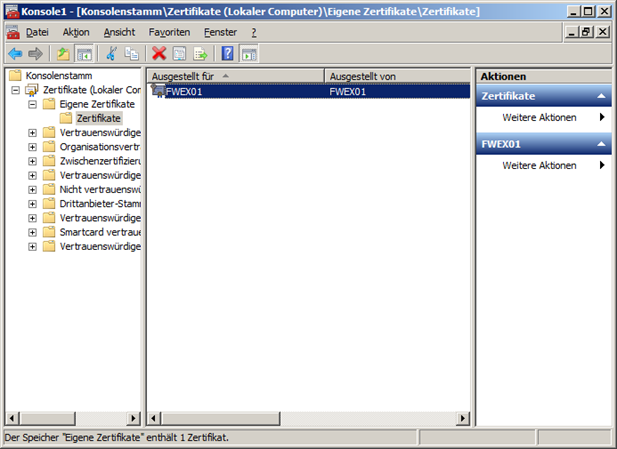

Nach einen Klick auf „fertigstellen“ und anschließend auf „OK“ sollte das Snap-In in der Konsole zu sehen sein. Nun navigieren wir zu dem Eintrag „Zertifikate“, dort sollte schon das selbstsignierte Zertifikat, welches Exchange automatisch bei der Installation anlegt, zu sehen sein.

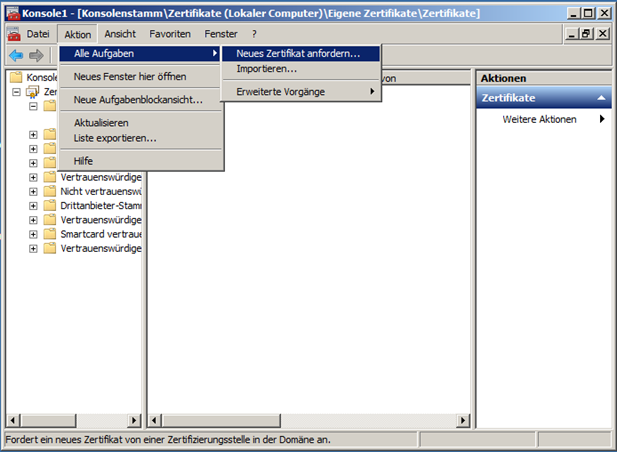

Nun starten wir den Assistenten zum Anfordern eines neuen Zertifikats unter „Aktion“ –> „Alle Aufgaben“ -> „Neues Zertifikat anfordern…“

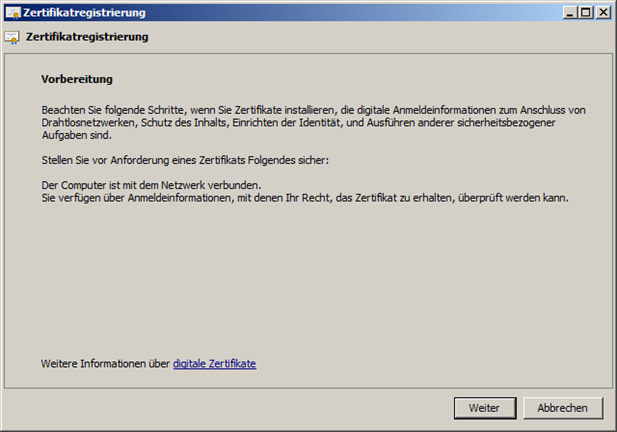

Den Dialog bestätigen wir mit „Weiter“

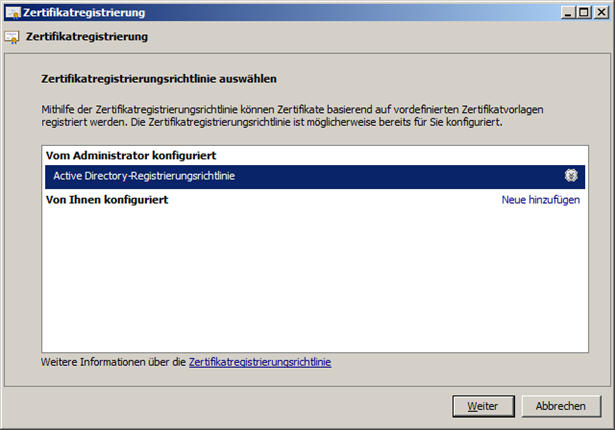

Auch der nächste Dialog wird mit „Weiter“ bestätigt

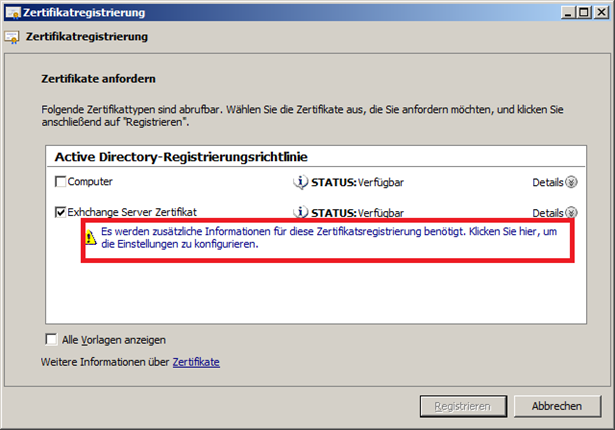

Im darauffolgenden Dialog wählen wir unsere Zertifikatsvorlage „Exchange Server Zertifikat“ aus und klicken auf den auf den blauen Link darunter

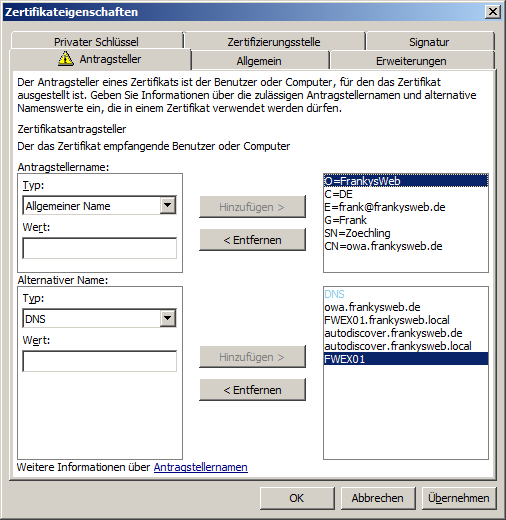

Jetzt können wir alle Eigenschaften des späteren Zertifikats konfigurieren. Die wichtigsten Werte und Namen für das Zertifikat fasse ich mal kurz zusammen:

Anstragstellername:

- Organisation (O) = Name des Unternehmens

- Allgemeiner Name (CN) = Der Name des Zertifikats

- Land (C) = Das Land als Kürzel

Alternative Namen:

- DNS = Alle Namen die Benutzer verwenden könne um auf Exchange

zuzugreifen

Beim Typ „DNS“ werden alle Namen eingetragen unter die Exchange oder Dienste von Exchange erreichbar sind. Wenn Benutzer mittels OWA oder Outlook Anywhere über das Internet auf Exchange zugreifen muss auch der externe Name auf dem Zertifikat enthalten sein. Ich gebe also „owa.frankysweb.de“ an. Intern heißt der Server „FWEX01.frankysweb.local“, zu diesem Namen stellt Outlook eine Verbindung her. Des Weiteren lautet meine Autodiscover Konfiguration auf den Alias „autodiscover.frankysweb.local“ im internen Netz und „autodiscover.frankysweb.de“ aus dem Internet. Ruft ein Benutzer im internen Netzwerk OWA auf, kann er das auch über den ShortName „FWEX01“ machen, daher gehört auch er mit auf der Zertifikat. Kurz um, jeder Hostname der zum Zugriff auf Exchange dient gehört hier auf das Zertifikat.

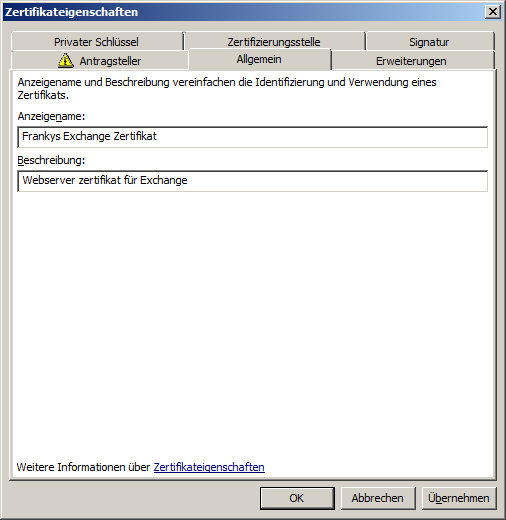

Auf dem Reiter Allgemein können wir noch einen „Anzeigenamen“ und eine „Beschreibung“ angeben, das ist aber nicht Pflicht.

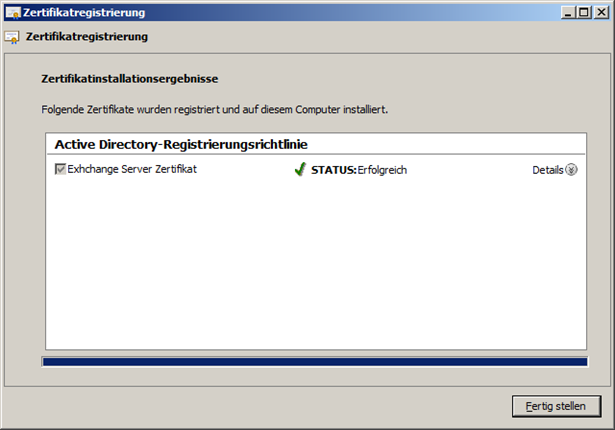

Wenn alle Angaben gemacht wurden, bestätigen wir das Fenster der „Zertifikateigenschaften“ mit OK, der Hinweis unter dem Zertifikat sollte nun verschwunden sein. Jetzt müssen wir nur noch auf „Registrieren“ klicken nun unser Zertifikat erhalten

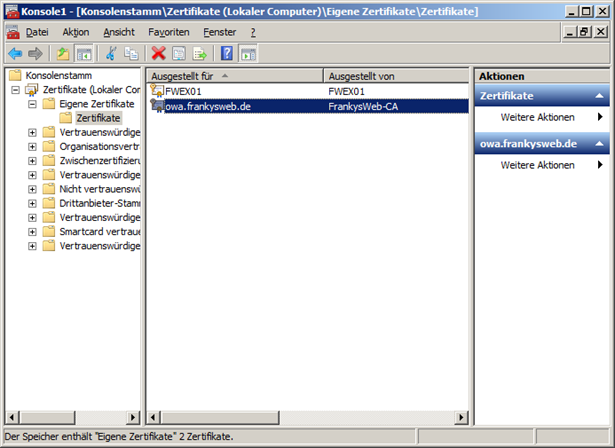

Nach dem Klick auf „Fertigstellen“ sehen wir unser neues Zertifikat in der MMC

Zu guter Letzt müssen wir Exchange nun noch beibringen das neue Zertifikat auch zu nutzen.

Exchange Dienste an das neue Zertifikat binden

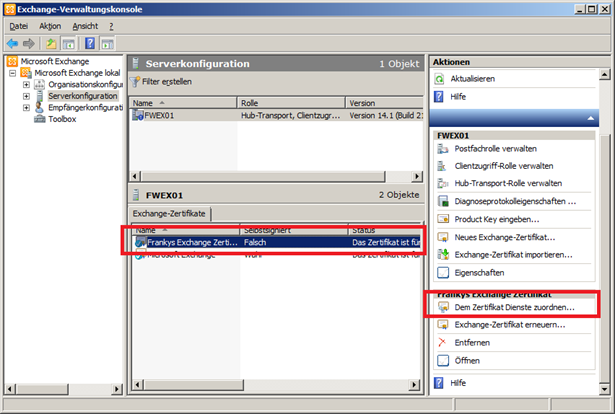

Das Zuweisen der Dienste für das neue Zertifikat funktioniert über die Exchange Management Shell, sowie über die Exchange Konsole. Zunächst der Weg über die Konsole. Wir navigieren zu dem Punkt „Serverkonfiguration“, dort wählen wir das neue Zertifikat aus und klicken im Aktionsfeld auf „Dem Zertifikat Dienste zuordnen…“ an.

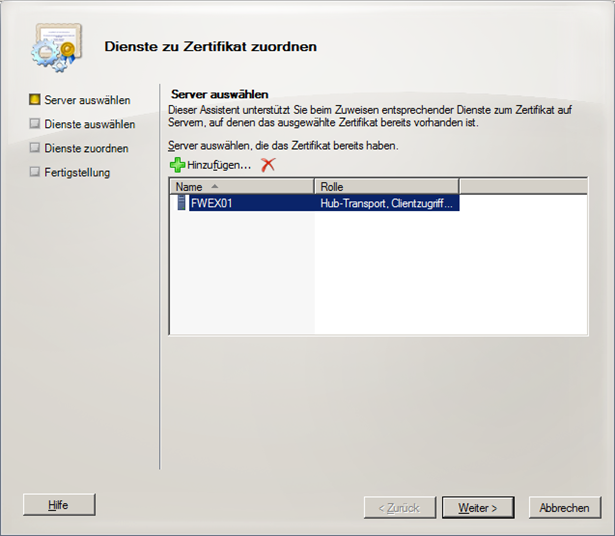

Im darauffolgenden Dialog geben wir die Exchange Server an, die das Zertifikat benutzen sollen. In meinem Fall ist das nur der Server „FWEX01“. Danach wird auf „Weiter“ geklickt

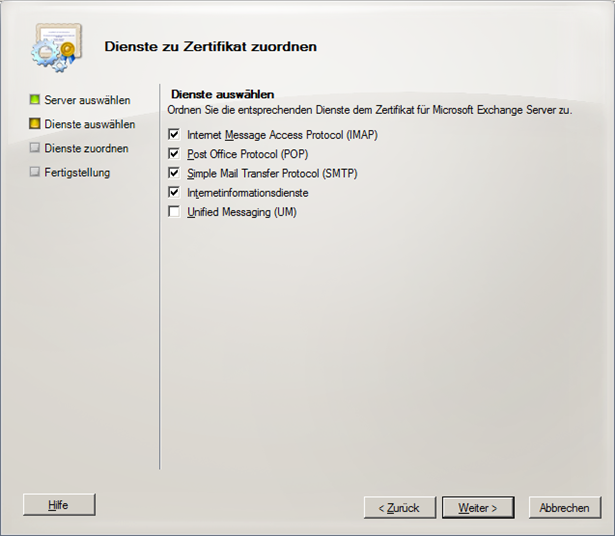

Danach werden die Dienste ausgewählt für die das Zertifikat benutzt werden soll. Ich wähle alle Dienste bis auf „Unified Messaging“ aus (UM ist nicht installiert) und klicke auf „Weiter“

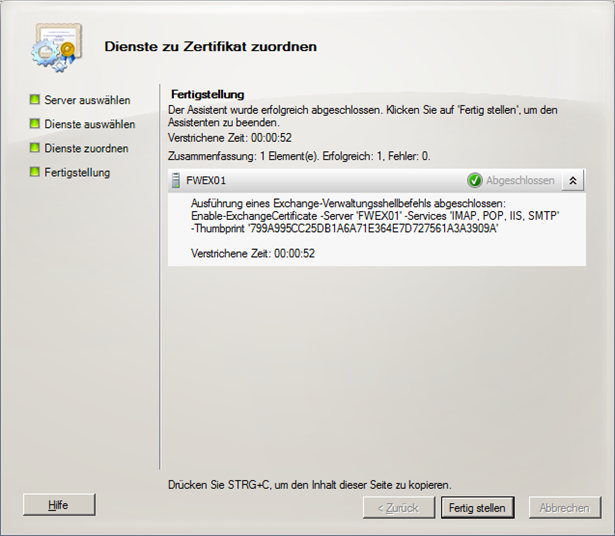

Als letztes noch auf „Zuweisen“ klicken und die Warnung mit „Ja“ bestätigen, damit das Zertifikat zugeordnet wird.

Das war alles.

Zu guter Letzt noch der Weg über die Exchange Management Shell:

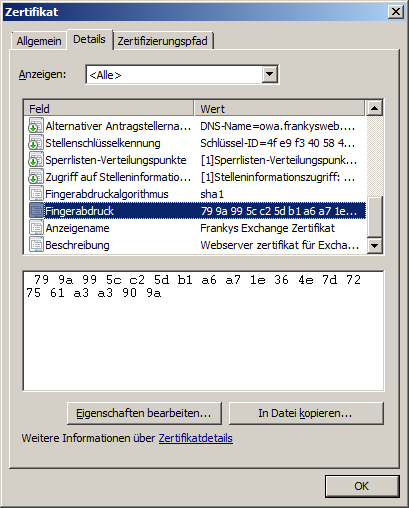

Um dem Zertifikat Dienste zuordnen zu können, müssen wir zuerst den Fingerabdruck (Thumbprint) herausfinden. Den Fingerabdruck findet man über das Zertifikat

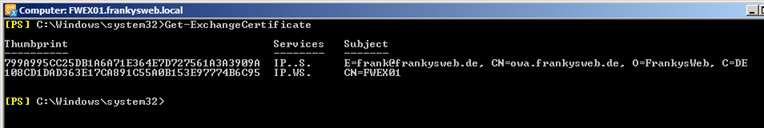

oder über die Exchange Management Shell heraus

get-ExchangeCertificate

Wir sehen hier das in der Spalte „Subject“ die Werte stehen, die wir auf dem Zertifikatsantrag angegeben haben, auf dem selbstsignierten Standard Zertifikat hingegen steht nur der Allgemeine Name (CN), in diesem Fall ist das Zertifikat mit dem Fingerabdruck 799A995CC25DB1A6A71E364E7D727561A3A3909A also das richtige.

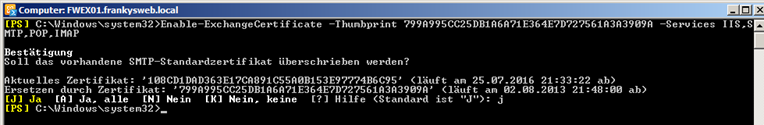

Um dem Zertifikat die Exchange Dienste zuzuordnen genügt folgender Befehl

Enable-ExchangeCertificate -Thumbprint 799A995CC25DB1A6A71E364E7D727561A3A3909A -Services IIS,SMTP,POP,IMAP

Hallo Frank

Nachdem mein Exchange 2013 lange ohne Probleme mit jährlich neuem Zertifikat gelaufen ist, hatte ich vor kurzem Probleme nach dem Ablauf des „Microsoft Exchange Server Auth Certificate“ und konnte dieses endlich verlängern. (wusste nich, dass das wichtig ist)

Jetzt ist dann bald noch das Zertifikat „Microsoft Exchange“ am ablaufen. Muss das erneuert werden, für was ist das und wie verlängere ich das?

Vielen Dank für die guten und hilfreichen Ratschläge.

Gruss René

Problem gelöst – neues Zertifiakt für die Zertifizierungsstelle erstellt, danach waren die Zertifiaktvorlagen wieder verfügbar und ich konnte ein neues Server-Zertifikat erstellen.

Hallo Frank,

ich komme nicht weiter. Das Server Cert (Server 2008 R2 und exchange 2010))habe ich wohl erneuert. Die Zertifikatwarnung bei den Clients ist weg. Wenn ich jetzt ein neues Server Zertifikat erstellen will, dann kann ich die Zertifizierungsstelle aufrufen https:\\xxxxx/Certsrv. Wenn ich dann ein Zertifiakt anfordere, dann kommt die Fehlermeldung, dass keine Zertifikatvorlagen gefunden werden, oder ich keine Rechte habe oder ein Fehler im AD vorliegt. Ich weiß nicht mehr weiter.

Wenn ich ein SAN Zertifikat über Formatvorlage erstellen will, dann habe ich das gleiche Problem. Er findet keine Zertifiaktvorlagen

Hallo Frank,

mein Zertifikat für OWA ist jetzt abgelaufen. Kann ich das Zertifiakt einfach verlängern/erneuern oder muss ich ein neues Zertifiakt nach Deiner hervorragenden Anleitung erstellen?

Gruß

Thomas

Hallo Frank,

Toller Beitrag allerdings ist mir aufgefallen das man das so erstellte Zertifikat nicht in der Sophos UTM benutzen kann da man den Privaten Schlüssel nicht exportieren kann habe ich was übersehen?

Hi Stefan,

auf der Zertifikatsvorlage, Reiter Anforderungsverwaltung, Exportieren von privaten Schlüssel zulassen aktivieren. Dann das Zertifikat neu anfordern. Jetzt lässt sich Zertifikat mit dem priv. Schlüssel exportieren und auf andere Geräte / Server übertragen.

Gruß, Frank

Hallo Frank,

irgendwie stehe ich auf dem Schlauch… :-(

SBS2011, Outlook 2010. Sollte also miteinander reden können.

Zertifikat hatte ich auch keine Probleme, einfach Wildcard und gut. Remote-Zugriff klappt auch ohne Warnmeldungen.

Der Connectivity-Test von MS flutscht durch, bis auf die Tatsache, daß Autodiscover halt im ersten Versuch das Unterverzeichnis auf der Domain sucht (aber logischerweise nicht findet).

In Runde 2 wird dann auf der Subdomain autodiscover.domain.tld gesucht, und ab da ist ALLES grün, jedoch kann mein Outlook 2010 kein Outlook Anywhere :-(

Ich tippe daher auf ein PEBKAC-Problem :-)

Habe alles so wie bei Dir gemacht, jedoch sagt mein Outlook immer, es findet den Server nicht, aber die Kennwort-Abfrage taucht auf…?

Hallo Frank,

ich habe folgendes Problem:

Seit ca. 6 Wochen haben wir das Problem das man eine ständig wiederkehrende Passwortabfrage bei Nutzung von Outlook Anywhere erhält. Im Lan-Betrieb ist Alles ok, nur außerhalb der Umgebung kommen alle 10-15 min. diese Passwortabfragen.

Wenn man diese Abfrage weg klickt, ist oder bleibt man trotzdem verbunden, man kann Mails verschicken und empfangen. Also Alles geht soweit. Zertifikate sind nicht abgelaufen! Hast du da eine Idee woran das liegen könnte??

Hallo Frank,

das wars.

Herzlichen Dank nochmal.

Klaus

Hi Klaus,

keine Ursache, schön wenn es läuft :-)

Gruß, Frank

Hallo Frank,

super Tutorial, danke!

Nur habe ich einen Windows 2012 Server Standard (DC) auf dem auch Exchange 2010 läuft und auf dem ich auch Outlook Anywhere zum Laufen bekommen will/muss.

Habe die Steps soweit nachvollzogen, wobei auf dem 2012 manches etwas anders aussieht.

Es klappt alles soweit, bis zur Anforderung des neuen Zertifikats. Bei den verfügbaren Zertifikaten taucht das Exchange Server Cert. erst mal nicht auf, erst wenn man die Checkbox „Alle Vorlagen anzeigen“ aktiviert.

Dann steht da bei Status aber „Nicht verfügbar“ mit rotem X und darunter:

„Die Berechtigungen auf dieser Zertifikatvorlage lassen nicht zu, dass der aktuelle Benutzer (bin als Dom. Admin eingeloggt) sich für diesen Zertifikattyp einschreibt. Sie besitzen keine Berechtigungen zum Anfordern dieses Typs von Zertifikat.“

What’s wrong?

Danke schon vorab.

Klaus

Hi Klaus,

hast du daran gedacht das Computer Konto des Exchange Servers auf der Vorlage zu berechtigen und in der MMC daran gedacht, dass Zertifikate SnapIn unter dem Computer Konto aufzurufen?

Gruss, Frank

Moin Frank,

ich brauche ein Zertifikat, um damit von außerhalb über Outlook Anywhere auf meinen internen Exchange (erreichbar über No-IP: Free Dynamic DNS) zuzugreifen.

Es wird nur für interne Zwecke genutzt, wenn du das meinst, ist also nicht für die Allgemeinheit vorgesehen.

Grüße

Chris

Hallo,

vorab: tolle Anleitung – DANKE!

Aber nun zu meinem PROBLEM:

Ich habe das Zertifikat nach Anleitung erstellt, doch wenn ich es in der Konsole anlegen will (Zertifikatregistrierung), wird es mir unter „Active Directory-Registrierungsrichtlinie“ nicht angezeigt…

Was habe ich falsch gemacht?

Danke für eine Antwort!

Grüße

Hi Chris,

hast du daran gedacht die Vorlage zu veröffentlichen?

Gruß, Frank

Danke für den hilfreichen Artikel – werden diesen bei Anfragen gerne weiterempfehlen !

Moin,

ich mache aktuell einen Exchange Umzug 2003-2010, auch nach Deiner super Anleitung, und Umstellung Outlook 2013.

Ich hab diese Anleitung so verstanden das, das Zertifikat 5 Jahre halten müsste, es werden aber nur 2 angezeigt !

Liegt das daran das wir inzwischen 2014 haben und durch diversen Service Packs wieder alles anders geworden ist ? Oder mache ich etwas falsch?

Geht das noch nach dieser Anleitung oder weicht da was von ab inzwischen ?

Hallo,

Siehe hier: https://www.frankysweb.de/interne-zertifizierungsstelle-zertifikate-mit-einer-gltigkeit-von-mehr-als-2-jahren-ausstellen/

Gruss, Frank

Hallo

Kan ich nachtäglich den Zerifizierungsstellentype von eigenständige Zertifizierungsstellen auf Unternehmenszertifizierungsstellen ändern

Danke

Willi

Hallo,

sie können die CA sichern und dann die CA deinstallieren. Dann eine Unternehmens CA installieren und den privaten Schlüssel wieder einspielen.

Gruß, Frank

Hallo,

könntest du vlt noch kurz erläutern wie man ein Zertifikat richtig exportiert und am Client importiert?

Danke.

Grüsse,

Joe

Hallo Frank,

erst kommt die Typische Zertifikatsmeldung:

Sicherheitshinweis

mail.domain.at

Rotes x: Das SIcherheitszertifikat wurde von einer Firma ausgestellt, die Sie nicht als vertrauenswürdig eingestuft haben…….

Fortsetzten Ja/Nein/Zertifikat anzeigen…

Dann nochmals dasselbe für autodiscover.domain.at.

Und zum schluss nochmal:

Es liegt ein Problem mit dem Sicherheitszertifikat des Proxyservers vor. Das Sicherheitszertifikat stammt nicht von einer vertrauenswürdigen Zertifizierungsstelle. Von Outlook kann keine Verbindung mit dem Proxyserver „mail.domain.at“ hergestellt werden (Fehlercode: 8)

Wenn ich dies alles bestätige funktioniert es zwar, aber schön ist es nicht. ;)

Grüsse,

Joe

Du musst das Stammzertifikat auf händisch auf dem Client installieren, wenn er nicht Mitglied der AD ist. Sofern dann alle Namen korrekt konfiguriert wurden, sind auch die Fehler weg.

Gruss, Frank

Hallo Frank,

eine Frage, wie bekomme ich die Zertikatsmeldung beim starten von Outlook weg wenn sich der Rechner nicht in der Domäne befindet? OWA geht ohne Fehler auf….

Vielleicht hast du eine Idee.

Grüsse, Joe

Hi, dazu müsste ich erst einmal die Meldung wissen und ein paar mehr Informationen haben ;-)

OWA hat ja erst einmal nichts mit Outlook zu tun.

Gruss, Frank

Hallo Frank,

da meine Zerts ablaufen dachte ich mir ich wende mal dein Template an damit die sich selbst erneuern. Leider bekomme ich beim Versuch SMTP als Dienst zu aktivieren die Fehlermeldung das dass erstellte Zertifikat kein CAPI (Cryptographic API) Zertifikat ist und für SMTP nicht benutzt werden kann. Ich nutze einen Edge Transport Server, vielleicht liegt es daran.

Ich selbst habe das Web Server Template für die ersten Zertifikate dupliziert um den Private Key exportierbar zu machen. Demnach verstehe ich nicht warum der meckert.

Hättest du evtl. eine Idee wieso das so ist?

—

New-EdgeSubscription : Edge subscription only supports Cryptographic API certificates. The default certificate with thumbprint 0542F231435CB544AE0D1A6AB67E5363XX687F6D for this subscription isn’t a CAPI certificate.

Use Enable- ExchangeCertificate -Services SMTP to set a CAPI certificate as the default certificate.

Hallo Frank,

danke für die Anleitung! Ich habe es nach einigen Tagen Bastelei hin bekommen.

Meine Lösung war es, das erstellte Exchange- UND das Stammzertifikat (ausgestellt für SERVERNAME-CA) zu exportieren (*.pfx) und unter Windows 7 zu importieren (-> vertrauenswürdige Stammzertifizierungsstellen).

Grüßle

Sebastian

Hallo Frank,

super Anleitung.

Doch habe ich schon Tage damit verbracht und bekomme es nicht hin Outlook über RPCoverHTTPS anzubinden.

Wenn ich auf den OWA Zugang von aussen auf unseren Exchange (2010) gehe bekomme ich eine Zertifikatsfehlermeldung. Unter unserem SBS2003 habe ich das Zertifikat einfach installiert und von dann ging es.

Das Zertifikat lässt sich zwar unter Vertrauenswürdigen Stammzert.Stellen installieren, aber die Fehlermeldung bleibt und somit bekomme ich keine Verbindung mit Outlook von extern.

Unter WIN 7 kommt noch nicht mal die Möglichkeit das Zertifikat zu installieren.

Hättest du eine Idee?

Danke schon mal.

Gruß

Marc

Hallo,

Das SBS Zertifikat ist auf allen anderen Benutzern mit Outlook auch in Ordnung. Nur bei den einen kommt wie gesagt die Fehlermeldung.

Ausgestellt. als erstes kommt der Sicherheitshinweis, dass der Name nicht übereinstimmt > zeigt aber auf remote.domäne.de. dann kann man den Vorgang fortsetzen oder sich das Zertifikat anzeigen lassen. Auf anzeigen kommt dann „Es liegen keine ausreichenden Informationen vor, um das Zertifikat zu verifizieren“ und ist ausgestellt für „www.certus-comfortkissen.de“ ?? , dann kann ich nur das Zertifikat installieren oder auf „OK“ klicken.

Egal wo man das Zertifikat einspielt kommt die Meldung immer wieder.

Wenn ich aber das Outlook nach irgend welchen Kissen durchsuche bekomme ich keine Trefferliste.

Ich hoffe ich habe es einigermaßen verständlich geschrieben.

Gruß Sebastian

Hallo Frank,

hoffe ich bin hier mit meinem neuen Fehler richtig.

was kann ich machen wenn das Zertifikat umgeschrieben wird?

Mein Zertifikat vom SBS2011 ist noch bis Ende 2013 gültig aber der Kunde hat eine Mail bekommen, wo das Zertifikat nun anscheindend umgeschrieben worden ist.

„Der Name auf dem Sicherheitszertifikat ist ungültig oder stimmt nicht mit dem Namen der Website überein“.

Zeigt aber auf die richtige Seite. Wenn ich aber auf Zertifikat anzeigen gehe zeigt es auf irgendeine Comfort Kissenseite…

Beim letzten Mal habe ich das Komplette Outlookkonto gelöscht und ein neues angelegt und dann hat es wieder funktioniert, hier kann ich das aber leider nicht machen.

Hallo Sebastian,

ein Zertifikat kann nicht „umgeschrieben“, sondern nur neu ausgestellt oder verlängert werden. Dies ist erforderlich wenn sich zum Beispiel die Gültigkeit des Zertifikats dem Ende nähert. Ich werde aus deiner Beschreibung nicht ganz schlau, aber das hört sich vermutlich nach einem DNS-Problem an.

Gruss, Frank

Hi Frank,

erstmal auch von mir ein großes Lob für die ausführliche Beschreibung.

Habe nun nur noch das Problem dass die Clients der CA nicht vertrauen.

Leider lässt sich das Zertifikat auch nicht in die Vertrauenswürdigen Zertifizierungstellen importieren.

Was mache ich falsch?

Hallo,

Sind die Clients Mitglieder des Active Directorys? Was erhälst di für eine Fehlermeldung wenn du das Zertifikat manuell importierst?

Gruss, Frank

Ja stimmt ich meinte am Client,

Habe das inzwischen per Gruppenrichtlinie gelöst.

Deine Seite ist übrigens Klasse!

Hi Frank,

gibt es eine möglichkeit das das Stammzertifizierungstellen Zertifikat mitinstalliert wird?

Oder ein Zertifikat Selber zu signieren?

Die CA installiert doch ein Stammzertifikat und stellt dann wiederum Zertifikat für Server etc aus.

Gruss, Frank

Hallo Frank,

vielen dank für deine Anleitung.

Habe alle Schritte durchgeführt, aber leider will sich das Outlook nicht verbinden.

Der Test bei https://www.testexchangeconnectivity.com/

verläuft soweit positiv. Kommt nur am Schluss :

A certificate chain couldn’t be constructed for the certificate.

Weitere Details

The certificate chain couldn’t be built. You may be missing required intermediate certificates.

Habe leider keine Idee mehr. Port 443 ist offen, Zertifikat ist installiert, aber trotzdem kann das Outlook nicht verbinden.

Kannst du mir helfen?

Danke, Grüße

Hallo Janis,

das Feature RPC-over-HTTPS ist installiert? Gibt es eine Zertifikatswarnung wenn die die OWA Webseite aufrufst? Was zeigt die Ausgabe von „Test-OutlookWebServices“?

Gruss, Frank

Okay habs soweit hinbekommen, habe mir die Lösung selbst gegeben: Zertifikat musste in der Firewall hinterlegt werden.

Jetzt kommt nur noch ein letzter Fehler:

Es wird versucht, ein Ping-Signal an RPC-Endpunkt 6001 (Exchange Information Store) auf Server AWEXC02.allweier.lcl zu senden.

Fehler beim Versuch, ein PING-Signal an den Endpunkt zu senden.

Weitere Details

Vom RPC-Laufzeitprozess wurde ein RPC-Fehler ausgelöst. Fehler 1818 CallCancelled.

Hallo Leute,

habe jetzt ein Zertifikat von VeriSign gekauft, auf dem Exchange server eingespielt…. Wenn ich jetzt den RCA durchlaufen lasse, bringt er mir aber immernoch nen Fehler und zwar:

Testing the SSL certificate to make sure it’s valid.

The SSL certificate failed one or more certificate validation checks.

Testschritte

ExRCA is attempting to obtain the SSL certificate from remote server mail.allweier.com on port 443.

ExRCA successfully obtained the remote SSL certificate.

Weitere Details

Remote Certificate Subject: CN=mail.allweier.com, Issuer: CN=Allweier-CA, DC=allweier, DC=lcl.

Validating the certificate name.

The certificate name was validated successfully.

Weitere Details

Host name mail.allweier.com was found in the Certificate Subject Common name.

Certificate trust is being validated.

Certificate trust validation failed.

Testschritte

ExRCA is attempting to build certificate chains for certificate CN=mail.allweier.com.

A certificate chain couldn’t be constructed for the certificate.

Weitere Details

The certificate chain couldn’t be built. You may be missing required intermediate certificates.

Was kann denn das noch sein ???? Muss ich das Zertifikat noch in der Firewall oder so einspielen ?!

Habe das Zertifikat auf dem Client eingespielt….

Ich verstehs langsam nicht mehr :(

Der Kunde dreht langsam genau so durch-.-

Bitte um eine Schnelle Lösung wenns geht :)

Hallo!

Ich hab diese Anleitung versucht und steh an bei : In der Liste “Zertifikatsvorlagen aktivieren” wählen wir nun unsere eben erstellte Vorlage “Exchange Server Zertifikat” aus und bestätigen mit “OK” ; meine Liste zeigt mein erstelltes Exchange Server Zertifikat nicht an – in der Verwaltung sehr wohl…. .

Hi,

Handelt es sich um einen Enterprise Server? Hast du mal den Befehl „certutil /pulse“ versucht?

Gruss, Frank

Hallo Frank,

ich habe folgendes Problem:

Wenn ich das Zertifikat anfordern möchte bekomme ich die Meldung „Zertifikatstypen sind nicht verfügbar“

Versuch mal den Befehl „certutil /pulse“

Gruss, Frank

Hallo Frank,

wie ging das Problem von Benny (Post #13…) zu Ende?

ich erhalte bei https://www.testexchangeconnectivity.com

folgendes: Validating the certificate name.

Host name vereinsname.ath.cx doesn’t match any name found on the server certificate CN=remote.vereinsdomain.de.

kann es sein, dass da noch was im argen liegt? OWA Funktioniert tadellos. über meinen Mac und Outlook 2011 funktioniert outlook anywhere mit der einschänkung, dass Outlook wegen dem Cert jammert. sonst läufts. die ath.cx domain ist eine von dyndns. Meldung von Outlook: Fehler beim Anmelden. Überprüfen sie die Netzwerkverbindung sowie den Server- Postfachnamen. Es steht keine Verbgindung mit Exchange Server zur Verfügung. ….

schon vorab danke für die Hilfe

vg

emmi

Frank,

ExRCA zeigt grün bis auf die Zertifikatskette, die das System nicht erzeugen kann. Ich denke das ist auch ok so, da es sich ja um ein Zertifikat meiner Zertifizierungstelle am Server handelt und nicht um ein externes Zertifikat.

Neues Problemchen von zuhause: VPN-Zugang funktioniert, aber Outlook verbindet sich nicht mehr. Ping auf Server IP ist ok. Ping auf Server FQDN ergibt Fehler.ist allerdings nicht so tragisch wenn dies nicht funktioniert

Grüße

Thomas

Hi, die Einstellungen zu Outlook Anywhere sind korrekt? Per VPN hast du scheinbar ein Problem mit der Namensauflösung, da kann dann aber Exchange nichts für :-)

Gruss, Frank

Hallo Thomas,

wenn der IE nichts mehr anmeckert sieht das erst einmal gut aus, was sagt denn der ExRCA?

https://www.testexchangeconnectivity.com/

Schick mir mal das Ergebnis per Mail.

Gruss Frank

PS: Ja funktioniert natürlich auch per VPN, dann ist es aber normal MAPI

Frank,

Problem gelöst. RPC over HTTP feature war auf dem Server noch nicht installiert.

Nochmal danke für die Hilfe – habe viel über Zertifikate gelernt.

Grüße, Thomas

:-)

Frank,

ich habe jetzt ein SAN Zertifikat mit unserer dyndns-Adresse und dieses auf dem Client importiert. Das Root Zertifikat der CA habe ich auf dem Client als vertrauenswürdige Zertifikatsstelle importiert. OWA im IE funktioniert jetzt ohne Zertifikatsfehler. Dem Zertifikat wird vertraut. Outlook über Outlook Anywhere findet baer trotzdem keine Verbindung zum Server, Was kann da noch falsch sein?

Grüße

Thomas

Frank,

es geht hier nur um die externe Anbindung von 2 Notebooks. Kann ich den Aufwand mit Zertifikaten nicht umgehen indem ich die 2 Notebooks in die Domäne einbinde und dann bei Bedarf von unterwegs eine VPN-Verbindung zum Server über den Router aufbaue? Soweit ich weiß verhält sich das Notebook bei einer VPN-Verbindung als wäre es in der Domäne. Stimmt das?

Viele Grüße

Thomas

Hallo Frank,

Danke! Kann ich wahrscheinlich erst Freitag probieren. Ich melde mich dannn wieder. Ist bestimmt auch für andere interessant.

Gruß

Thomas

Hallo Frank,

Ich habe an der Standardkonfiguration nichts geändert (nur single server). Nehme an dass dann Port 443 direkt an den server geht. Derexterne Dns Name wäre dann sowas wie xxx.dyndns.org und wäre der interne Dns Name der FQDN des exchange servers oder nur die domäne wie xxxxx.local? Wie sage ich dem externen Client, dass er der CA vetraut?

Danke für die Hilfe

Thomas

Hallo Thomas,

In deinen Fall brauchst du ein SAN-Zertifikat das den internen in den exteren Namen enthält, wie du schon richtig gesagt hast, ist das einmal der interne FQDN und der dyndns Name. Wenn du eine eigene CA installierst, musst du das Stammzertifizierungsstellenzertifikat auf den Clients in dem Container „vertrauenswürdige Stammzertifizoerungsstellen“ importieren. Dann vertrauen die Clients der CA und allen von der CA ausgestellten Zertifikaten.

Hallo Frank,

Ich weiß, wie ich von der CA auf meinem Server ein Zertifikat austellen kann, aber ich habe wohl den falschen Hostnamen verwendet. Muss ich als CN Name für das cert den dyndns Namen verwenden unter dem ich den Server von außen erreiche? Muss ich noch eine andere Domain angeben? Ich bin jetzt nicht am Server, aber während der Erstellung des cert muss man in einem Schritt einen der Hostnamen anwählen, der dann fett dargestellt wird (sorry für die Laienerklärung) welcher hostname wäre das? Muss ich das Zertifikat der CA selbst am Client installieren, damit die CA akzeptiert wird? Nicht ganz sicher wie ich dies vom Server exportiere und installiere. Nur wenn dem cert vetraut wird kann ja Outlook Anywhere funktionieren.

Gruß, Thomas

Hallo Thomas,

Wie sieht denn deins Topologie aus? Leitest du Port 443 direkt auf den Exchange weiter? Wenn ja musst du auf dem Zertifikat mehrere Namen eintragen, der CN ist dabei nicht so wichtig, Hauptsache es stehen der externe und der interne DNS Name auf dem Zertifikat.

Frank,

Danke für die schnelle Antwort. Was mach ich dann. Feste IP gibts erst im November. Im Netz gibt es viel How to-Anleitungen, aber mit unterschiedlichen Beschreibungen. Ich traue der. Sache nicht mehr. Hatte am Wochenende schon ein Zertifkat zerschossen und Server neu aufgesetzt.

Gruß

Thomas

Hallo Thomas,

Das Zertifikat hat ja nichts mit der IP-Adresse zu tun, sondern nur mit dem Hostnamen. Du kannst ja auch das selbstsignierte Zertifikat des Exchange Servers verwenden, allerdings erhälst du dann Zertifikatswarnungen, es wäre auch machbar eine CA auf dem Exchange Server zu installieren, die kann dann wiederrum Zertifikate ausstellen, mit den Hostnamen die du benötigst. Oder du kaufst bei einer CA ein Zertifikat und installierst das auf dem Exchange, je nach Topologie benötigst du dann aber ein SAN-Zertifikat. Bei Einsatz von Forefront UAC oder TMG reicht auch ein normales Webserver Zertifikat mit entsprechenden Hostnamen.

Hallo Frank,

danke für diesen Blog. Große Hilfe!!

Kann ich das Tutorial mit Win Server 2008 R2 foundation nutzen. Zertifizierungsstelle ist als Rolle eingerichtet. Ich will nur über eine dyndns-Adresse auf den Server von außerhalb zugreifen. Es handelt sich um eine Neuinstallation. Ich will mir also nicht beim „Rumfummeln“ den Server zerschießen.

Danke

Thomas

Hallo Thomas,

Nein, dass wird so nicht funktionieren.

Gruss, Frank

Hallo Frank :-)

ICh habe folgendes Problem: Vor einiger Zeit habe ich von exchange 2003 auf exchange 2010 migriert, das hat auch alles wunderbar geklappt. In diesem Zuge habe ich für OWA und Pushdienst von „global sign“ ein ssl-Zertifikat gekauf welches auf die öffentliche Domain „xxx.de“ verweißt. Klappt ebenfalls wunderbar. Nun sind wir vor kurzem auch bei Office/Outlook umgestiegen auf 2010 (50 clients). Seitdem habe ich Ärger mit meinem Zertifikat, ständig bekommen die User Meldungen (Immer wenn Outlook gestartet wird) das das Zertifikat nicht vertrauenswürdig sei bzw, der Name nicht mit dem Zertifikat übereinstimmt. Externe URL ist sowohl in Exchange als auch in DNS hinterlegt. NSlookup gibt auch korrekte Ausgabe auf die externe URL wieder.

Hast du vielleicht einen Rat für mich, habe mich schon dumm und dämlich gesucht, bis jetzt nichts gefunden.

Danke im Vorraus, Gruß Parick.

Hallo Patrick,

ich vermute das bei dir die Namen mit denen auf Exchange zugegriffen wird, unterschiedlich sind. Kann es sein das du auf dem Zertifikat nur den DNS-Namen „mail.domain.com“ stehen hast? Das Zertifikat ist dann zwar gültig, wenn auf Exchannge unter mail.domain.com zugegriffen wird. Nicht aber wenn beispielweise Outlook den internen FQDN benutzt, das könnte evtl. EXSRV.domain.local sein. Das ist aber nur eine Vermutung, ohne gernauere Angaben, kann man leider nur mutmaßen.

Gruss, Frank

Habe auch ein riesen Problem.

Vermutlich hat das was lautdem Exchange Test mit den Zertifikaten zu tun.

Der Connectivity Analyzer sagt mir:

Certificate trust is being validated.

Certificate trust validation failed.

Testschritte

ExRCA is attempting to build certificate chains for certificate CN=mail.allweier.com.

A certificate chain couldn’t be constructed for the certificate.

Weitere Details

The certificate chain couldn’t be built. You may be missing required intermediate certificates.

Was kann das sein?

Verstehe den Fehler nicht so ganz.

Das ist normal, ExRCA vertraut dem Zertifikat nicht, da es nicht von einer öffentlichen CA ausgestellt wurde.

ok jetzt hänge ich hier „Beantragen eines SAN-Zertifikats für Exchange“ das cert taucht nicht in der liste auf…..

also doch noch mal die frage wann ich mit dem How-To für die „Standard“ rechnen kann =)

Hat sich erledigt, hab mit ADSIEdit „gepfuscht“.

http://www.ichkanngarnix.de/downloads/Nutzen%20von%20V2-Vorlagen.pdf

ok hab natürlich die „Standard“ vs. „Enterprise“ Sache übersehen -.- dumm gefragt, wie weit bist du den mit deinem how-to für die „Standard“?

hmmmm….

selbst nach 10 stunden warten taucht bei mir in der Liste “Zertifikatsvorlagen aktivieren” meine erstellte „Exchange Server Zertifikat“-Vorlage nicht auf

Es war meine eigene Doofheit.. :( ich hatte mich beim Exchange Servernamen vertippt :(

Nun läuft prächtig. desshalb auch die DNS Fehlermeldung.

Nochmals! Super Tutorial. Weiter so

Fehler von https://www.testexchangeconnectivity.com/

Es wird versucht, ein Ping-Signal an RPC-Endpunkt 6001 (Exchange Information Store) auf Server exchange.domain.de zu senden.

Fehler beim Versuch, ein PING-Signal an den Endpunkt zu senden.

Weitere Informationen zu diesem Problem und zu möglichen Lösungen

Weitere Details

Der RPC_S_SERVER_UNAVAILABLE-Fehler (0x6ba) wurde vom RPC-Laufzeitprozess ausgelöst.

habs auf https://www.testexchangeconnectivity.com/ getestet, weil ich mit Outlook nicht auf den Exchange Server verbinden konnte.

Ich schaffs nicht mal das Konto hinzuzufügen.

Exchangedienste laufen alle, Outlook anywhere ist gestartet. Outlook Webaccess funktioniert.

Weiss leider nicht mehr weiter.. :(

Ich kann dir ohne Fehlermeldung nicht helfen, was sagt den https://www.testexchangeconnectivity.com/ aus? Welcher Fehler?

Hallo Frank

Super Tutorial. Ich habe leider nur noch ein Problem beim Verbinden mit Outlook Anywhere. Mit den Zertifikaten hat alles funktioniert. Sogar das einspielen vom Thwate Cert.

Es wird versucht, ein Ping-Signal an RPC-Endpunkt 6001 (Exchange Information Store) auf Server exchange.domain.de zu senden.

Fehler beim Versuch, ein PING-Signal an den Endpunkt zu senden.

Weitere Informationen zu diesem Problem und zu möglichen Lösungen

Weitere Details

Der RPC_S_SERVER_UNAVAILABLE-Fehler (0x6ba) wurde vom RPC-Laufzeitprozess ausgelöst.

Was kann ich noch machen, dass dies auch noch läuft?

gruss und Dank Beny

Wo taucht die Fehlermeldung auf? Am Outlook Client? Ist Piort 443 offen? Alle Exchange Dienste gestartet?

Besten Dank – Mail ist unterwegs.

Hallo Frank. Die ports hatte ich sowohl im Router als auch in der FW freigegeben. Nun hab ich sie bei beidem wieder geschlossen. Nach deiner letzten Mitteilung werde ich sie in der FW nun wieder öffnen. Ich werde dir gerne eine PN schicken. Verrätst du noch, wie das Exchange-Zertifikat exportieren und im Client importieren kann?

Gruß Roland

Danke für deine Antwort. Die 600er-Ports hatte ich geöffnet, weil sie im Eventlog aufgeführt waren. OK – die schließe ich nun wieder. OWA hinter DynDNS funktioniert. Auth-Methode: Standard.

Ist Standard Auth auch am Client eingestellt? Wo hattest du die Ports geöffnet? AM router? Da müssen Sie geschlossen sein. am Exchange Server selbst (Windows Firewall) müssen sie offen sein. Wenn du magst, dann schick mir eine Mail mit der DynDNS Url und einem Testuser samt PW. Dann schaue ich später mal schnell nach.

Gruß Frank

Also letztendlich kommt beim OL-Client noch immer die gleiche Fehlermeldung. Aber über deine Test-URL sind die ersten Schritte schonmal OK. Der Test endet mit „Certificate name validation failed.“ Kann ich denn nun mein zuvor erstelltest Zerti nachträglich bearbeiten?

Danke für die schnelle Antwort. Nachdem ich in den Firewallregeln den Port 443 und die Ports 6001-6002 sowie 6004 freigegeben habe, kann ich mich wenigstens schonmal connecten.

Beim onlinetest kommt nun noch folgende Fehlermeldung: Validating the certificate name.

Certificate name validation failed.

So wie es aussieht muss ich den CN-Eintrag im Certi anpassen. Denn dort habe ich fälschlicherweise den lokalen hostnamen eingetragen. scheinbar muss ich dort nun die normale Dyndns-Url ohne OA davor eintragen.

Du benötigst nur Port 443, bitte schließe die anderen Ports sofort wieder! Sie werden für RPCoverHTTPS nicht benötigt. Die DynDNS URL auf dem Cert muss in etwa so aussehen: host.dyndns.org Nichts weiter davor oder dahinter. Desweiteren muss der interne Servername am besten als Shortname und FQDN auf dem Cert stehen. Also etwa: server1.domain.local und server1, wenn du ein CAS Array konfiguriert hast, dann natürlich noch der Name des CAS-Arrays auch als FQDN und Shortname.

Am Router brauchst du nur Port 443 auf den Exchange CAS weiterleiten. Das ist alles. Welche Auth-Methode wird verwendet? Standard, Kerberos oder NTLM?

In jedem Falle schließe die Ports über 6000 wieder!

Vielen Dank für diese komplexe Anleitung. Mit ihrer Hilfe konnte ich ein eigenes Zerti erstellen und mit meinem Exchange verbinden.

Ich habe auf dem Server eine Dyndns-Adresse. Im Router ist der Port 443 zum Server forgewarded. Die Einstellungen am Client habe ich nach dieser Ankeitung http://www.frankysweb.de/?p=116 vorgenommen. Leider bekomme ich von meinem externen Laptop dann immer die Meldung „Die Aktion kann nicht abgeschlossen werden. Es steht keine Verbindung mit Microsoft Exchange zur Verfügung. Outlook muss im Onlinemodus oder verbunden sein, um diesen Vorgang abzuschließen.“ Was kann/muss ich tun?

Kannst du vom Laptop aus die OWA Seite hinter dem DynDNS Eintrag aufrufen und dich anmelden? Kannst du bitte Outlook Anywhere via RCA testen (https://www.testexchangeconnectivity.com/) und das Ergebnis posten?

Gruss Frank

vielen dank für diesen wertvollen beitrag.

dies hat mir quasi den a… gerettet.