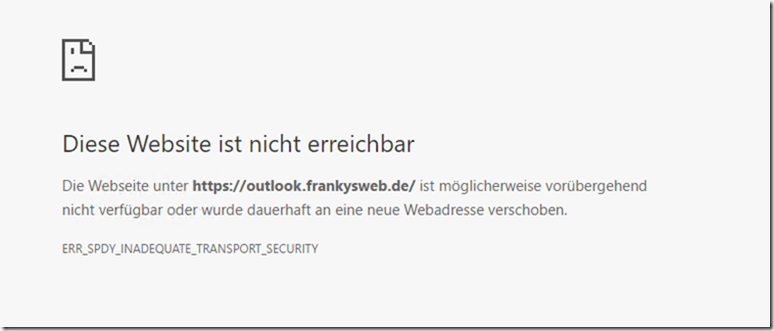

Der Browser Chrome meldet bei Webseiten die auf einem IIS Server der auf Windows Server 2016 läuft den folgenden Fehler:

ERR_SPDY_INADEQUATE_TRANSPORT_SECURITY

Chrome lässt in diesem Fall nicht zu den Fehler zu ignorieren. Das Problem tritt auch bei Exchange 2016 Servern auf, die auf Windows Server 2016 installiert wurden.

Das Problem liegt in alten Ciphersuiten und Protokollen die selbst bei Windows Server 2016 immer noch aktiv sind. Teilweise handelt es sich dabei wirklich um uralten Kram.

Es gibt mehrere Wege das Problem aus der Welt zu schaffen, es läuft aber immer darauf hinaus die alten Cipher und Protokolle in der Windows Registry zu deaktivieren.

Um das Problem zu beheben kann die folgende REG Datei genutzt werden. Somit werden die alten Cipher deaktiviert und nach einem Neustart des Servers treten keine Probleme mehr mit Chrome auf.

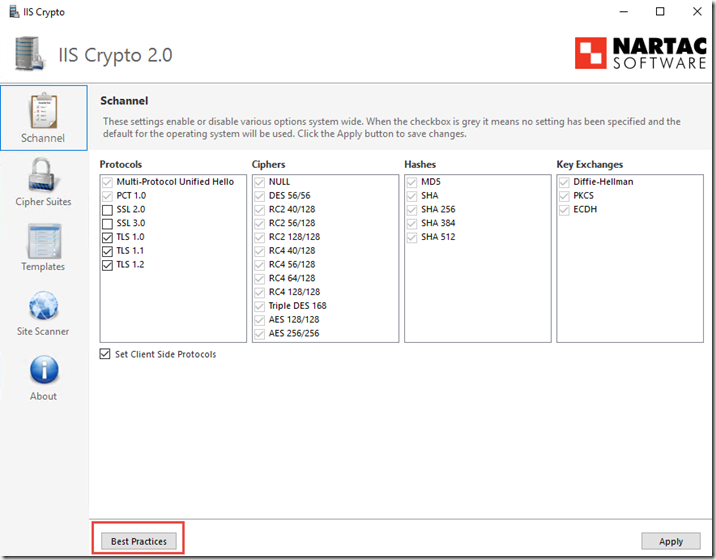

Alternativ kann auch das Tool IIS Crypto eingesetzt werden, IIS Crypto nimmt die gleichen Einstellungen in der Registry vor, wie die REG Datei oben.

Das Tool IIS Crypto kann hier runtergeladen werden:

Nach dem Start, kann auch “Best Practise” geklickt werden, welches ebenfalls die alten Cipher und Protokolle deaktiviert:

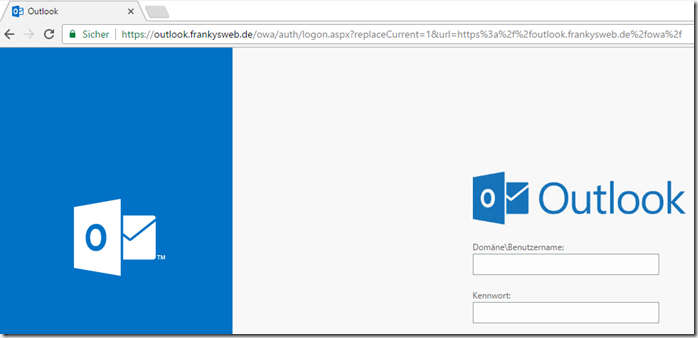

Nachdem die alten Cipher deaktiviert wurden, öffnet auch Chrome die Seite problemlos:

Wer den alten Kram lieber per GPO abschalten möchte, wird hier fündig:

Gruppenrichtlinie zum Deaktivieren von SSL 3.0 und TLS 1.0 (ADM und ADMX)

Per Gruppenrichtlinie können die folgenden Protokolle abgeschaltet werden:

- MultiProtocol Unified Hello

- PCT 1.0

- SSL 2.0

- SSL 3.0

Zusätzlich können die folgenden Cipher Deaktiviert werden:

- NULL Cipher

- DES 56/56

- RC2 (alle)

- RC4 (alle)

Wichtig ist das auch hier ein Neustart des Servers durchgeführt wird.

Das ist schon fast peinlich, aber jedesmal nachdem ich hier schreibe kommt mir die Antwort von alleine.

Zusätzlich zur Best Practice des IIS Crypto folgende Cypher deaktivieren:

TLS_RSA_WITH_3DES_EDE_CBC_SHA

Neustarten und es klappt =)

Hey Frank,

ich wollte dir erst eine Mail schreiben, aber vielleicht könnte das für jemand anderen auch noch interessant sein.

Ich nutze Windows Server 2016 und Exchange 2016 (inkl. aller Updates) mit der WAF von Sophos (SG, UTM 9.4). Deine Anleitungen (mittlerweile einige :)) haben mir weitergeholfen, allerdings nur bei der Erreichbarkeit aus dem WAN. Im LAN funktionieren Chrome und Firefox trotzdem nicht. Lediglich der Edge ruft OWA u. ECP zuverlässig auf. Wir nutzen ebenfalls Split Brain DNS (ein deaktivieren habe ich noch nicht getestet). Das intermediate ca ist überall eingebunden (Sophos SG, Exchange, AD+DNS Server). Leider verschwindet die Fehlermeldung nicht und mir gehen langsam die Ideen aus.

Das Zertifikat ist von einer offiziellen CA (RapidSSL/GeoTrust). Vielleicht hast du ein Idee, oder ich mal wieder was übersehen. Danke Vorab für deine Unterstützung!

Viele Grüße

Steve

Ein Grund mehr beim Windows Server 2012 R2 zu bleiben und Exchange 2016 zu installieren.

Genau dieses Problem hatte ich vor ein paar Tagen auch. Ich hatte aber zu viel deaktiviert und schon ging die dag sync nicht mehr. Weiß jemand wie das dort rein spielt?

Bei meinen 2 Exchange 2016 auf Server 2016 Installationen trat dieser Effekt jedes mal sowohl bei Chrome als auch beim FireFox auf. Der IE lief super. Beim lesen in diversen

Foren hab ich nur Bahnhof verstanden. Das IIS Crypto hat bis jetzt immer geholfen. Ich Frage mich nur warum beim Einsatz der neusten MS Produkte ein derartiger Fehler auftritt.